メールセキュリティ

脅威、プロトコル、保護に関する完全ガイド

メールセキュリティとは何か?なぜ必要なのか?

メールセキュリティとは、個人および企業のメールアカウントと通信を保護するために使われる標準、ベストプラクティス、およびテクノロジーを指します。通常、消費者はメールセキュリティの提供をインターネットサービスプロバイダーに依存していますが、中小規模の企業や大企業は、社内で管理しているのが一般的です。

メールを介した攻撃は比較的簡単に作成して実行できるため、メール普及の初期段階からサイバー犯罪者に人気のあるターゲットでした。メールの需要が高まるにつれて、メール攻撃も増加しています。今日、メールは最大の攻撃経路であるため、企業や組織の健全性、評判、将来のためにメールの保護が重要になっています。

メールセキュリティの脅威の種類

メールセキュリティの脅威は、さまざまな状況やさまざまな方法で発生します。以下は、消費者や企業に対する最も一般的なメールセキュリティの脅威の一部です。

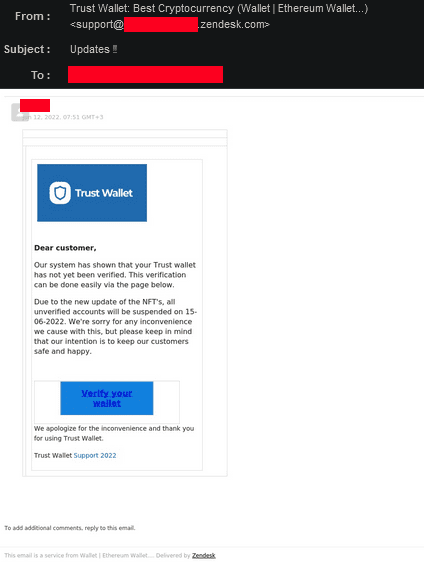

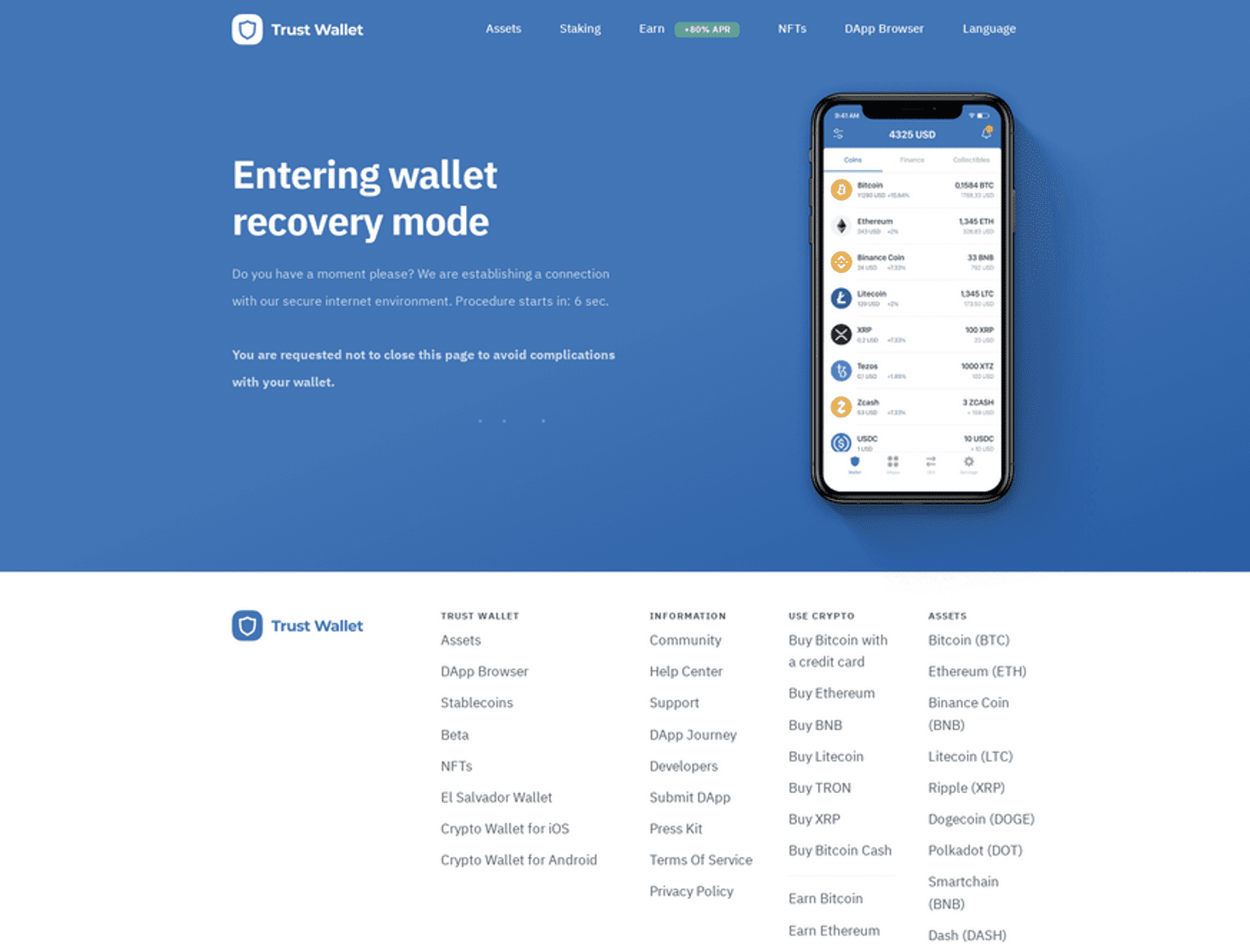

フィッシング

フィッシングは、テキスト、チャット、その他の方法で配信することもできますが、通常はメールで配信されます。フィッシングメールは、既知のブランドになりすまして、受信者をだまして悪意のあるURLをクリックさせることを目的としています。そのURLは、正当なものに見えるWebページに繋がり、ユーザのログイン認証情報を取得するために作られたフォームが組み込まれたフィッシングページに誘導します。ユーザーがフォームに入力すると、ユーザーのアカウント情報がハッカーによって盗まれます。

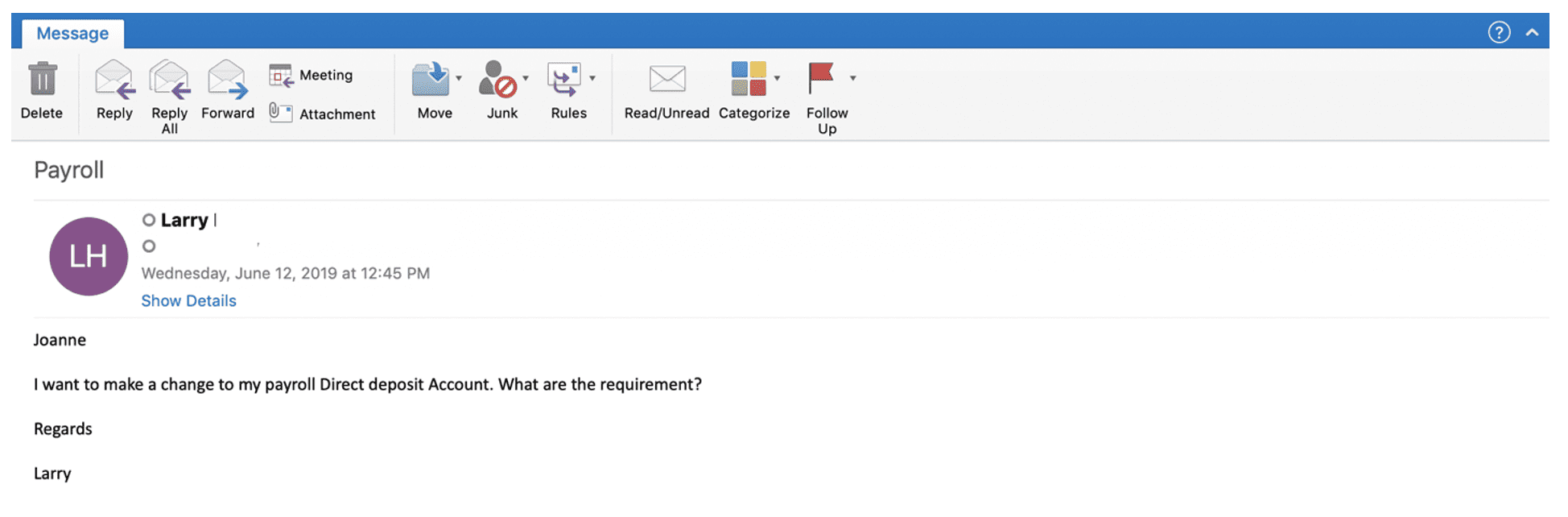

スピアフィッシング

フィッシングとは異なり、ビジネスメール詐欺(BEC)とも呼ばれるスピアフィッシングは、非常に個人的な標的型のメール攻撃であり、ユーザをだまして要求を実行させるように作られています。スピアフィッシングメールは、ブランドではなく人になりすます傾向があります。多くの場合、スピアフィッシング犯は、同僚、ビジネスパートナー、ベンダーおよびその他の個人的な知人になりすまします。典型的なスピアフィッシングメールは、短く要点がはっきりしていて、テキストのみで構成されています。最も一般的なスピアフィッシング詐欺には、ギフトカードのリクエスト、CEO詐欺(電信送金詐欺)、税金詐欺などがあります。

マルウェア

マルウェアは、メールのリンクや添付ファイルを介して配信されるコンピュータウィルスです。マルウェアにはさまざまな形態があり、洗練度にも差があります。ほとんどのマルウェアウィルスは、ユーザーの知らないうちにユーザーのコンピュータにダウンロードされるように作られています。リンクまたは添付ファイルからマルウェアがダウンロードされると、サイバー犯罪者はユーザーをスパイし、アカウントの認証情報とデジタル資産を盗み、そのユーザーになりすましたり、他のシステムにそれらの情報を拡散したりします

ランサムウェア

ランサムウェアは、ユーザーのコンピュータを暗号化して、すべてのアプリケーションとデータへのアクセスを拒否するマルウェアの一種です。ほとんどのランサムウェア攻撃では、ウィルスがユーザーのコンピュータ画面にランサムウェアメッセージを表示し、復号化キーと引き換えに身代金を要求します。

一般的なメールセキュリティプロトコル

メールセキュリティプロトコルには、転送、暗号化、ポリシー、および認証プロトコルが組み込まれています。以下は、メールセキュリティで使用される最も一般的なプロトコルの一部です。

送信者ポリシーフレームワーク(SPF)

SPFは、ドメインからメールを配信できる送信者を管理者が指定できるようにする認証プロトコルです。許可された送信者は、ドメインのDNSレコードに追加されます。理論的には、SPFは許可されていないIPがドメインからメールを送信するのをブロックします。ただし、SPFには制限があり、有効にするには追加のプロトコルが必要です。

DKIM(ドメインキー識別メール)

DKIMは、偽造されたり、スプーフィングされたりしたメールアドレスを検出できる認証プロトコルです。DKIMは、送信メッセージのドメイン名にリンクされたデジタル署名を付加します。この署名は、ドメインが変更されていないことを受信者に確認します。

DMARC(ドメインメッセージの認証、レポート、適合)

また、認証プロトコルであるDMARCにより、ドメイン所有者は、DMARCレコードをDNSレコードに公開することでドメインを検証できます。DMARCポリシーはDNSレコードで公開され、メールがSFP認証やDKIM認証に失敗した場合に実行すべき処理を示します。

メールセキュリティソフトウェア

従来、メール通信は、セキュアメールゲートウェイ、または送受信メールが通過するサーバーによって保護されてきました。セキュアメールゲートウェイは、アプライアンスとしてオンプレミスに展開することも、仮想マシンとしてクラウドに展開することもできます。

メールセキュリティへのより現代的なアプローチは、APIを介して展開できるソリューションです。この方式を定義したのはGartnerで、最初はCloud Email Security Supplement (CESS)として、後にIntegrated Cloud Email Security Solution (ICESS)として定義しました。ゲートウェイとは異なり、APIベースのソリューションは、Microsoft 365やGmailなどのメールクライアント内に存在します。

したがってICESSは、セキュリティの2つ目のレイヤーとして機能し、最初のレイヤー(MicrosoftまたはGmail)の後にメールを分析し、最初のセキュリティレイヤーをすり抜けた可能性のある悪意のあるメールを検出します。ICESSのもう1つの利点は、管理者が配信後に悪意のあるメールを削除したり、誤分類されたメールを修復したりできることです。これは、ゲートウェイでは実行できないことです。

メールセキュリティのベストプラクティス

組織をメールの脅威から保護するのに役立つメールセキュリティのベストプラクティスはたくさんあります。テクノロジーは防衛において重要な役割を果たしますが、人はメールのセキュリティにとって非常に重要であり、ビジネスが攻撃された場合の最後の防衛線になる可能性があります。

- フィッシング対策、スピアフィッシング対策、マルウェア対策、およびスパム対策保護を備えたメールセキュリティソリューションを配備する。

- DMARCとMFAを実装する。

- 強力なメールパスワードの作成と頻繁なパスワードローテーションを実行する。

- ユーザー認識/フィッシング認識トレーニングプログラムを設定する。

- ユーザー認識/フィッシング認識トレーニングソフトウェアを展開する。

- ユーザー認識/フィッシング認識トレーニングソフトウェアを展開する。メール内のリンクにカーソルを合わせて最終的なURLを確認する。

- 不明な受信者からの添付ファイルを開かない。

- メールで開いたWebページでオンラインアカウントにログインしない。

Vadeのメールセキュリティ

Vadeは、14億個以上のメールボックスを、フィッシング、スピアフィッシング、マルウェア、ランサムウェアから保護しています。当社のメールセキュリティソリューションは、異常や悪意のある動作についてメールやWebページを分析するマシンラーニングとComputer Visionアルゴリズムを備えたAIベースの動作エンジンである当社の主要なメールフィルタによって強化されています。