La sextorsion exploite les produits IoT piratés et les rançons en BTC

Adrien Gendre

—30 août 2018

—3 min de lecture

Le 18 juillet 2018, Krebs on Security a exposé une nouvelle escroquerie à la sextorsion, bien que les premiers signalements aient commencé à apparaître sur Reddit dès le mois d’avril. Selon Krebs, « le message est envoyé par un prétendu hacker ayant compromis votre ordinateur et utilisé votre webcam pour enregistrer une vidéo de vous pendant que vous regardiez du porno. La missive menace de diffuser la vidéo à tous vos contacts sauf si vous payez une rançon en bitcoins. La nouveauté ? L’e-mail contient désormais un vrai mot de passe lié à l’adresse de messagerie du destinataire ».

Des destinataires de l’e-mail malveillant ont déclaré à Krebs que les mots de passe mentionnés avaient près de 10 ans, et qu’aucun d’entre eux n’avait été utilisé sur leurs ordinateurs actuels. L’ancienneté des mots de passe aurait dû mettre la puce à l’oreille des destinataires : leur ordinateur n’a en fait pas été piraté. Cependant, l’utilisation de mots de passe anciennement valides combinée à la honte potentielle d’avoir prétendument regardé du porno (ou pire) et que ce soit révélé à des amis et connaissances, ont été suffisants pour forcer plusieurs personnes à payer les rançons.

Vade a bloqué 600 000 e-mails malveillants de sextorsion depuis le mois de juin

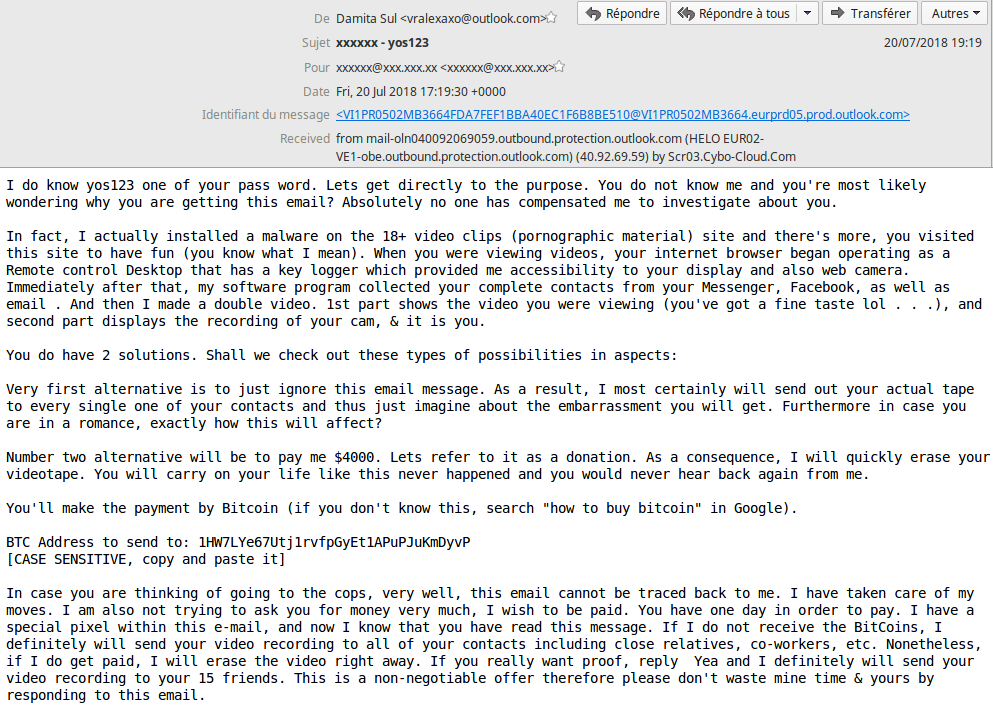

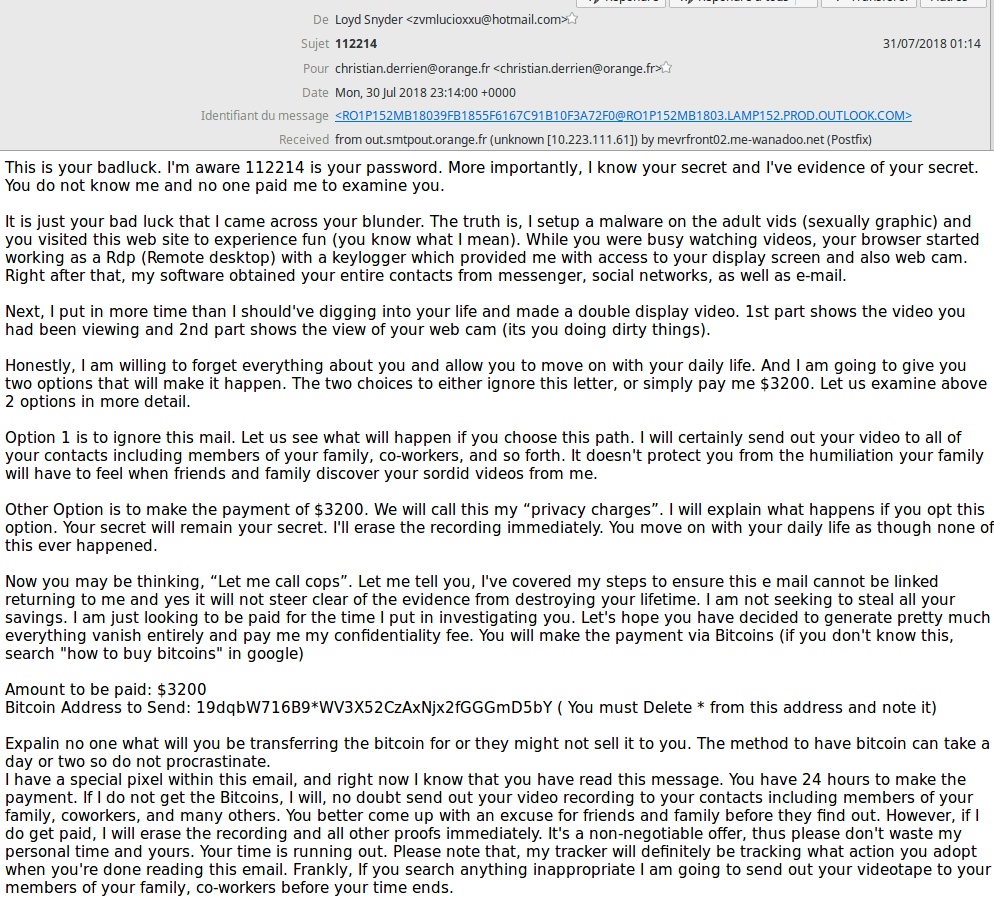

Vade protège plus de 500 millions de boîtes de réception à travers le monde, y compris des comptes de messagerie de consommateurs par le biais de FAI et de compagnies de télécommunications. Nous avons donc pu constater nous-mêmes des escroqueries de sextorsion. En réalité, depuis le mois de juin, notre moteur de filtrage a identifié et bloqué près de 600 000 e-mails malveillants de sextorsion. Voici quelques exemples de blocages réalisés par nos soins :

D’après notre analyse, les e-mails proviennent du monde entier mais 90 % des messages sont en anglais, avec un petit échantillon de mauvaises traductions françaises. Dans la plupart des cas, les e-mails envoyés utilisent des produits IoT, caméras, routeurs et sites Internet piratés. Les hackers utilisent la ligne de commande dans le système d’exploitation Linux utilisé par ces produits IoT afin d’envoyer les e-mails, et ce sans avoir besoin de client de messagerie.

En outre, la plupart des adresses des expéditeurs sont des adresses aléatoires Hotmail ou Outlook qui sont en réalité générées automatiquement. En voici quelques exemples :

- xcdesiraetu@outlook.com

- ddlillisymx@outlook.com

- pcmissylku@outlook.com

- sydcecilmlb@outlook.com

- ecnapoleonxua@outlook.com

- prshildagardxmi@outlook.com

- cldianemarieyrx@outlook.com

- qhmyrtieqe@outlook.com

- edtildaxmu@outlook.com

- ggjaribhfo@outlook.com

- hjotuanya@hotmail.com

Pour la plupart des 600 000 e-mails concernés, une adresse bitcoin pour le paiement de la rançon figure dans le message. Nous avons développé un script afin d’analyser un échantillon de ces adresses bitcoin. Selon les résultats, un total d’environ 30 100 $ (environ 26 600 €) a été payé jusqu’à présent sous la forme de rançons. Voici un exemple d’un paiement de 0,12 BTC (979 $, soit environ 865 €) effectué le 25 juillet.

Les hackers continuent d’affiner et de réitérer ces sextorsion scam.

Le plus important à retenir : cette attaque est actuelle et cyclique. Sebastien Gest est évangéliste technologique chez Vade et effectue des recherches approfondies sur cette escroquerie. Selon lui, « nous continuons de détecter et de bloquer de nouvelles versions de ces e-mails d’escroquerie à la sextorsion tous les jours, grâce à nos filtres heuristiques. Les hackers analysent les résultats de leur attaque et affinent les messages afin d’éviter d’être repérés par les systèmes de sécurité de l’e-mail du même ordre que Vade ».

Par exemple, dans cet e-mail, le hacker a tenté de dissimuler l’adresse de la blockchain avec un astérisque :

L’e-mail de sextorsion avec une adresse de blockchain dissimulée

L’e-mail de sextorsion avec une adresse de blockchain dissimulée

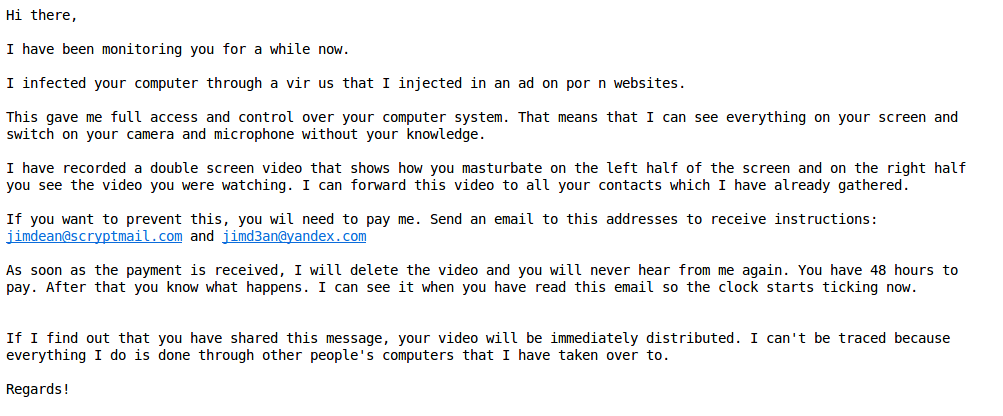

Un autre exemple : à la plage d’une adresse de blockchain, c’est une adresse e-mail qui est fournie. Le destinataire doit contacter cette adresse afin de recevoir les instructions de paiement.

E-mail de sextorsion utilisant une adresse e-mail au lieu d’une adresse de blockchain Krebs suppose que les hackers pourraient également utiliser des mots de passe plus récents, ainsi que d’autres données personnelles pouvant être trouvées en ligne, afin d’affiner l’escroquerie à la sextorsion et de la rendre encore plus convaincante. Selon l’article, « un arnaqueur pourrait très facilement mettre en œuvre cette escroquerie en utilisant la base de données du site Web d’un client récemment piraté. À partir de cette liste, il peut envoyer un message similaire contenant un mot de passe actif à tous les utilisateurs y figurant.

En 2018, le phishing passe devant le ransomware comme première menace par e-mail

Alors que 2017 était l’année du ransomware, il est évident que 2018 sera celle du phishing. Au cours du premier trimestre, nous avons détecté une attaque de phishing massive concernant 550 millions d’utilisateurs à l’échelle mondiale. Nous avons également publié notre tout premier classement des 25 Phishers’ Favorites, qui montre que les attaques de phishing sur Microsoft Office 365 a augmenté de 57 % au deuxième trimestre.

Que vous accédiez à votre messagerie personnelle ou professionnelle, il est extrêmement important d’être plus vigilant que jamais. Une stratégie de sécurité de l’e-mail solide s’appuie sur deux éléments importants : la formation de l’utilisateur final et la technologie de défense préventive. Une solution telle que Vade peut aider à protéger les boîtes de réception contre les escroqueries à la sextorsion et autres e-mails de phishing.