Passerelles de messagerie sécurisées : un mauvais choix pour les MSP

Adrien Gendre

—27 juin 2019

—3 min de lecture

Les MSP peuvent tirer profit d’un nouveau relais de croissance en proposant de solides solutions de cybersécurité aux PME. En effet, une récente étude conduite par Continuum Managed Services a révélé que 93 % des PME ne faisant pas appel à un MSP pourraient changer d’avis si un MSP leur proposait une solution de cybersécurité appropriée. Par ailleurs, 84 % des PME pourraient changer de MSP pour la même raison.

Ce relais de croissance lucratif réside plus particulièrement dans la protection des emails, et notamment des emails d’Office 365, la solution de messagerie la plus populaire du marché. Avec 180 millions d’utilisateurs, Office 365 constitue en effet une cible de choix pour les attaques de phishing, spear phishing et malwares. Vulnérables, les PME se tournent ainsi vers les MSP pour obtenir des solutions.

Toutefois, bien qu ce besoin constitue une opportunité commerciale très intéressante il convient de noter que 69 % des PME tiendraient leur MS responsable d’une cyberattaque et 74 % lanceraient de poursuites. Pour protéger leurs clients sous Office 365, le MSP doivent donc mettre de côté les solutions classiques d protection de l’email et opter pour des méthodes plu sophistiquées.

Sécurité de l'emai et MSP : risques et limites des passerelles de messageri sécurisées

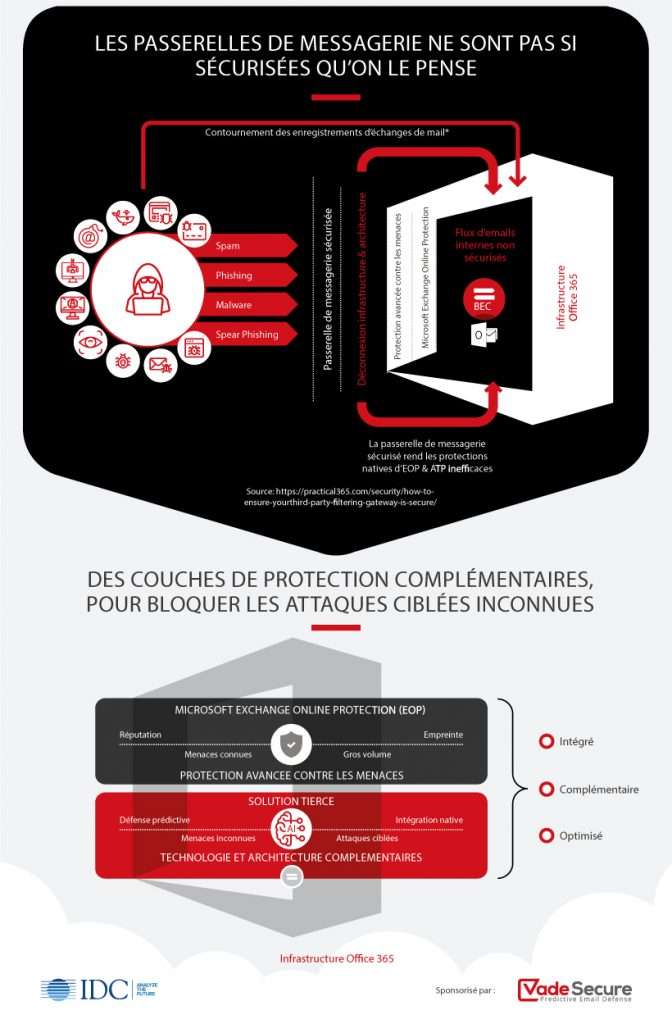

Les MSP capables de proposer des solutions sophistiquées de protection contre les menaces visant Office 365 bénéficient d’un véritable avantage concurrentiel, mais ils doivent choisir ces solutions avec soin. En effet, les méthodes classiques de détection des menaces, et notamment les passerelles de messagerie sécurisées, ne peuvent rien contre les attaques visant Office 365.

Ces passerelle placent les emails malveillants en quarantaine ou bloquent leur expéditeurs. Pour ce faire, elles ont recours à l’analyse de l réputation ou de la signature et s’appuient sur les signatures d malwares connus et des listes noires de domaines ou informatique pour identifier les menaces. Cette approche est efficace lorsqu l’attaquant et ses méthodes sont connus, mais elle ne fonctionn pas contre les attaques inconnues, comme les attaques d phishing et spear phishing à faible volume. Un rappor publié en 2019 par Cofense a révélé que sur plus d 34 400 menaces par email signalées par des utilisateur finaux, plus de 90 % provenaient d’environnements protégé par des passerelles de messagerie sécurisées.

Par ailleurs, ces passerelles imposent une modification des enregistrements MX (Mail Exchange) et sont donc visibles par les hackers, qui ont ainsi tout loisir de les contourner, comme en témoigne un rapport d’IDC commandé par Vade. Les passerelles de messagerie sécurisées sont également connues pour générer des taux de faux positifs élevés lorsque leur configuration est trop stricte. Enfin, elles ne s’intègrent pas efficacement à la sécurité interne d’Office 365, car elles sont placées en dehors du flux des emails et rendent ainsi inutile Exchange Online Protection (EOP). Par ailleurs, elles ne peuvent donc pas assurer de protection contre les menaces venues du sein de l’entreprise. Il s’agit d’un vrai problème, car de nombreuses attaques visant Office 365 viennent de hackers se faisant passer pour des membres de l’entreprise après avoir usurpé un compte Office 365 grâce au phishing.

Le potentiel de l’I et de l’apprentissage automatique pour les MSP

Pour combattre les attaques de phishing et spear phishing à faible volume, il est préférable de mettre de côté les passerelles de messagerie sécurisées et d’opter pour une solution basée sur l’intelligence artificielle (IA), et notamment sur l’apprentissage automatique. Vade pour Office 365 s’appuie sur l’apprentissage automatique pour réaliser une analyse comportementale en temps réel de l’intégralité des emails, y compris les URL et pièces jointes qu’ils peuvent contenir. La solution analyse 47 caractéristiques uniques pour détecter les attaques de phishing. Elle peut détecter des menaces cachées dans des messages paraissant légitimes en comparant leur syntaxe et des détails presque invisibles à ceux de milliards de messages déjà examinés.

Vade pour Office 365 constitue pour les MSP un outil majeur de sécurité de l'email. Sa protection au moment du clic, analyse les URL intégrées en temps réel et suit les redirections suspectes, technique fréquemment utilisée dans les emails de phishing. Elle peut également déterminer si la page Web finale est frauduleuse en analysant sa structure, son contenu et son contexte. Vade établit un profil anonyme qui définit les habitudes de communication normales des employés. À partir de cette référence, l’IA est en mesure de détecter les anomalies inhérentes aux attaques d’usurpation et à l’utilisation de « domaines voisins », par ex. att.co au lieu d’att.com.

Enfin, à l différence des passerelles de messagerie sécurisées, Vade Secur pour Office 365 utilise des API pour s’intégrer totalement Office 365. Cette architecture simplifie la configuration et l maintenance par les MSP et n’impose aucune modification de enregistrements MX ni aucun réacheminement du trafic vers un plateforme externe. Le flux d’emails restant intact, aucun email n peut être perdu ou bloqué.

Les MSP souhaitant renforcer leur activité auprès des PME doivent relever le défi de la sécurité de l'email, en particulier celui posé par Office 365. Les passerelles de messagerie sécurisées classiques et autres outils de filtrage comparables basés sur des règles ne sont pas suffisants. Les PME tiendront leur MSP responsable des attaques : ces derniers doivent donc leur proposer les mesures de sécurité les plus sophistiquées, notamment pour Office 365, un service de messagerie aussi populaire que vulnérable.