La campagne de phishing de Capital One exploite une application d’authentification

Natalie Petitto

—22 septembre 2022

—2 min de lecture

Une nouvelle campagne de phishing, qui usurpe l’identité de Capital One, vise à récupérer des données à caractère personnel plutôt que des identifiants. D’abord détectée par Vade début juillet, la campagne de phishing, qui sévit toujours, exploite le récent partenariat de Capital One avec Authentify, un service de vérification en ligne qui permet aux institutions financières de contrôler l’identité de leurs clients dans d’autres établissements, tels que les prêteurs.

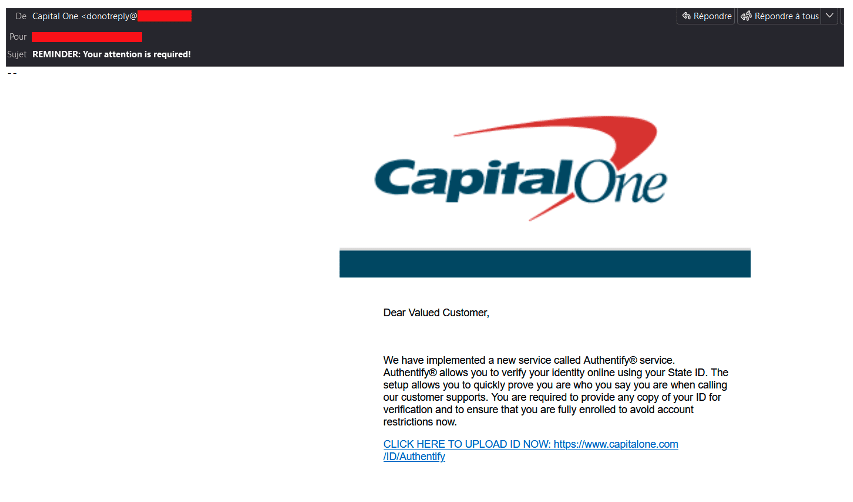

L’email de phishing affiche l’objet suivant : « RAPPEL : Votre attention est requise ! » Le corps du texte présente le service Authentify et demande à l’utilisateur de fournir au plus vite une copie de sa photo d’identité afin de s’inscrire à ce service. Sans ce document, l’email prévient l’utilisateur que son compte sera restreint.

Email de phishing Capital One / Authentify

L’email, qui affiche le nom « Capital One » a été envoyé à partir d’une messagerie d’entreprise, probablement compromise. Le subterfuge est révélé dans l’en-tête d’email ci-dessous, qui nous apprend que l’adresse IP de l’expéditeur se situe en réalité en Inde.

Adresse IP de l’expéditeur

Le lien de phishing est une URL d’apparence légitime. Si les noms Capital One et Authentify figurent bien dans le texte, on s’aperçoit rapidement que ce n’est pas le cas dans l’URL, qui redirige vers une page d’erreur Capital One dans le navigateur.

Page d’erreur Capital One

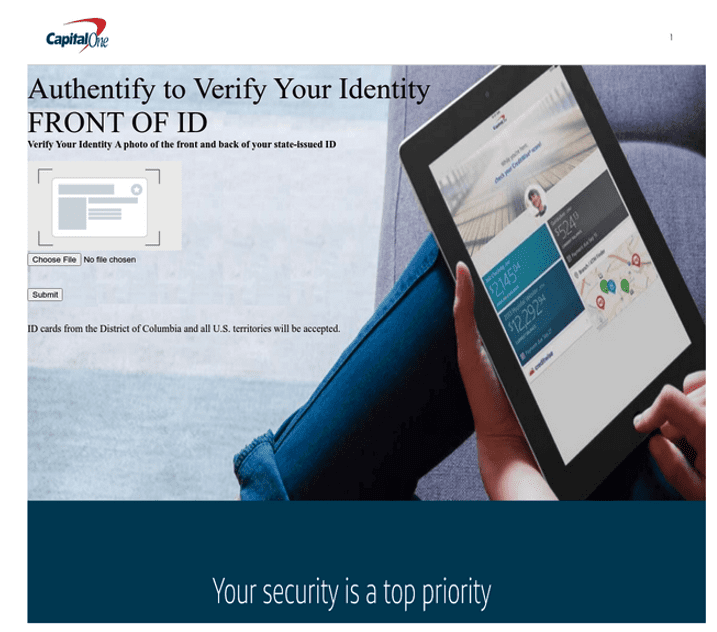

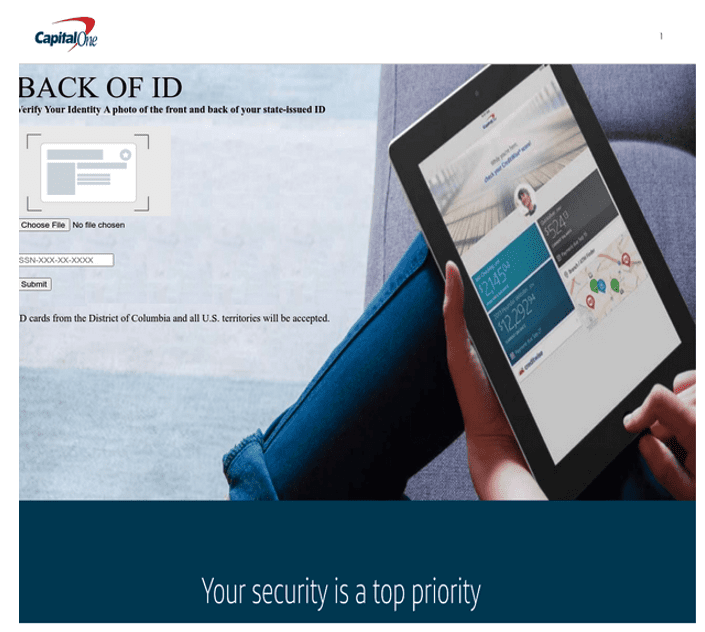

Le véritable lien de phishing mène l’utilisateur vers un site WordPress compromis qui usurpe l’identité de marque Capital One. L’utilisateur visite successivement deux pages web afin de charger le recto et le verso de sa pièce d’identité officielle.

Première page de phishing Capital One

Deuxième page de phishing Capital One

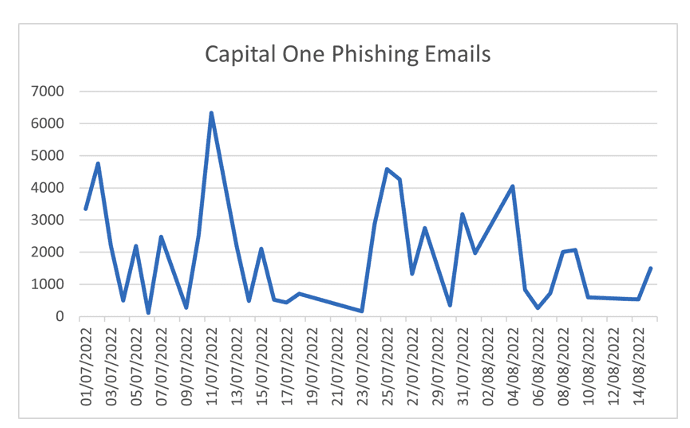

Lancée le 1er juillet, la campagne de phishing de Capital One a envoyé jusqu’à 6 000 emails par jour.

Nombre d’emails de phishing de Capital One

Révélés publiquement, les partenariats constituent une opportunité aussi bien pour les marques que pour les hackers

Le 4 avril 2022, Authentify annonçait sa collaboration avec Capital One et six autres institutions financières. Le communiqué de presse indiquait alors : « Sur un site web partenaire comme sur une application, les consommateurs peuvent choisir d’être redirigés vers leur expérience de banque en ligne ou mobile. Ils pourront ainsi décider de partager leurs données bancaires fiables avec cette entreprise et par là même simplifier le processus de vérification de leur identité. »

Parmi ses collaborateurs, Authentify compte notamment Bank of America, PNC Bank, Truist, U.S. Bank et Wells Fargo. Du fait de sa forte visibilité, la collaboration entre Capital One et Authentify a naturellement attiré l’attention des hackers, qui ont la réputation de suivre attentivement l’actualité.

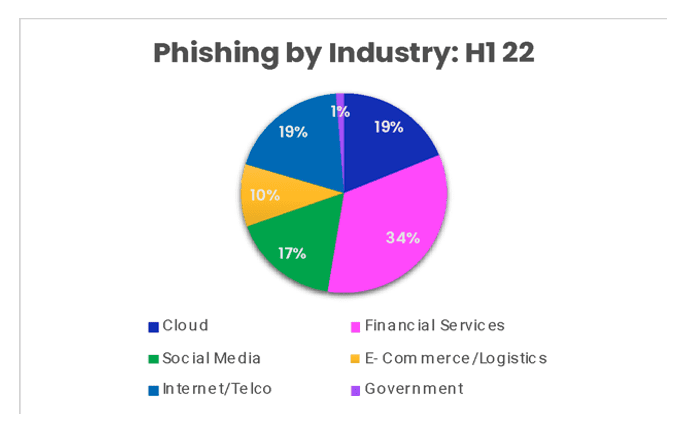

Et si cette collaboration donne lieu à de nombreuses opportunités pour les deux marques, elle est aussi une aubaine pour les cybercriminels. De fait, Vade a observé plusieurs campagnes de phishing similaires, dont la menace pèse sur d’autres partenariats de marque. Sans grande surprise, ce sont les marques des services financiers qui semblent attirer le plus les hackers.

Comme le montre le graphique ci-dessous, notre récent rapport Phishers’ Favorites nous révèle que les marques du secteur de la finance ont été les plus usurpées au premier semestre 2022, avec 34 % des URL de phishing usurpant l’adresse d’établissements financiers.

Face à une tendance qui a tout l’air de vouloir durer, nous incitons les utilisateurs à traiter prudemment les emails émanant d’institutions financières, mais aussi à se méfier des applications tierces associées à ces institutions. Le mot d’ordre étant la précaution, partez toujours du principe que ces emails et applications peuvent être piégés et ne vous connectez à votre compte que depuis votre navigateur ou l’application, sans passer par un lien dans un email.