Top 25 Phishers’ Favorites 1er semestre 2021, édition mondiale

Natalie Petitto

—22 juillet 2021

—8 min de lecture

Le classement Phishers’ Favorites répertorie les 25 marques les plus usurpées lors des attaques de phishing. Pour définir ce classement, les URL de phishing détectées par la technologie de Vade ont été analysées. Des exemples de ces URL et des pages correspondantes sont présentés sur www.IsItPhishing.AI.

Classement Phishers' Favorites, 1er semestre 2021 : les banques ne sont pas à la fête, les réseaux sociaux de plus en plus ciblés

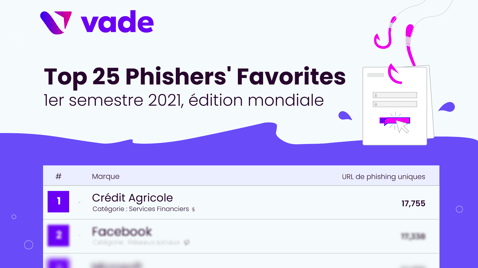

Le classement Phishers' Favorites de Vade répertorie chaque trimestre les 25 marques dont l’identité est la plus souvent usurpée lors d’attaques de phishing. Ce classement repose sur le nombre d’URL uniques détectées chaque trimestre. Attention : cette statistique ne correspond pas à un nombre d’emails de phishing ou encore au nombre de détections d’une URL donnée dans des emails. Notre rapport du 1er semestre couvre la période s’étendant du 1er janvier au 30 juin 2021.

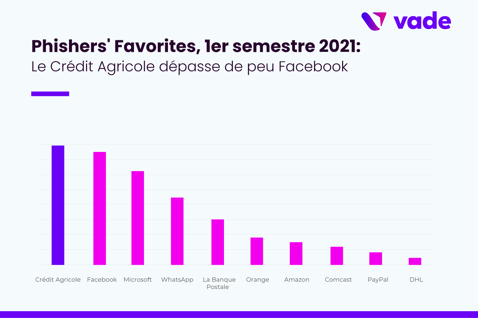

3 marques dominent largement le top 25, et le top 5 comporte 2 marques de services financiers et 2 marques de réseaux sociaux. Microsoft, qui occupe régulièrement la première place, est la seule marque du Cloud figurant dans le top 10.

Au 1er semestre, on constate une hausse des attaques de phishing sophistiquées reposant sur des techniques d’automatisation de haut vol et l’utilisation abusive de domaines de bonne réputation. En raison de cette évolution, on estime qu’il convient d’insister moins sur le nombre total d’URL uniques détectées que sur la nature et la qualité des menaces.

Le Crédit Agricole dépasse de peu Facebook

Au 1er semestre 2021, le Crédit Agricole décroche la première place (+10) avec 17 755 URL de phishing uniques. La banque dépasse ainsi Facebook, avec tout juste 2,4 % d’URL uniques en plus sur le géant des réseaux sociaux.

C’est la première fois que le Crédit Agricole décroche la première place. Pour la banque, le pic d’activité est survenu au 2e trimestre, avec 296 % d’URL en plus par rapport au 1er. Le 6 mai, elle a ainsi connu une journée record, avec près de 1 004 URL uniques détectées.

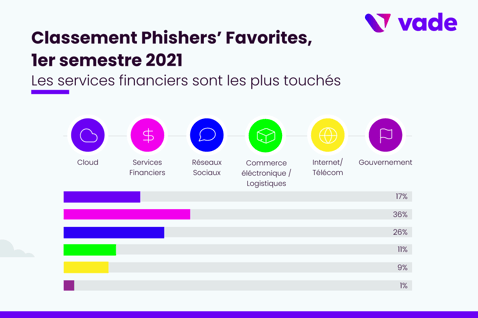

Cette explosion entre les 1er et 2e trimestres s’inscrit dans la tendance observée au 1er semestre pour l’ensemble du secteur des services financiers. Ce secteur représente en effet 8 des marques du top 25 et 36 % du total des URL de phishing détectées. La Banque Postale est la deuxième enseigne de services financiers de notre classement. Elle est suivie par PayPal, Chase, Wells Fargo, Squareup, HSBC et la Banque Populaire.

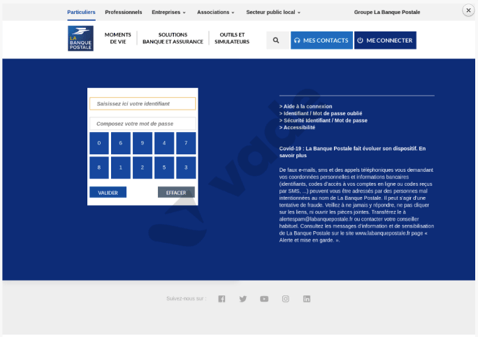

Comme le Crédit Agricole, La Banque Postale a connu une hausse impressionnante des tentatives de phishing la visant, avec un total de 7 180 URL uniques au 1er semestre 2021 et une augmentation de 831 % entre les 1er et 2e trimestres. Ce pic lui fait accéder à la 5e position (+18).

Page de phishing La Banque Postale

Page de phishing La Banque Postale

La montée en puissance du phishing ciblant les services financiers pourrait être attribuée à l’impact du COVID-19 sur l’économie internationale. Au début de la crise, entreprises et citoyens du monde entier ont en effet tiré profit des prêts garantis par les gouvernements, ainsi que de délais et suspensions de paiement des établissements de crédit.

Depuis le début de la pandémie, le Crédit Agricole a par exemple traité 211 000 demandes de prêts garantis par l’État pour des PME, pour un total de 315 milliards d’euros. En février 2021, la banque a annoncé un « retour à la normale » avec seulement 93 000 « suspensions d’échéance » sur 552 000 plans encore actifs.

Alors que les grandes économies du monde retrouvent leur rythme de croisière, il est temps de payer la facture. Cette facture justement, est une arme puissante pour les hackers, qui n’hésitent pas à s’en servir contre les entreprises et particuliers qui ont emprunté de l’argent ou retardé des paiements. Leur intérêt pour le secteur financier pourrait ainsi se maintenir avec l’expiration des moratoires sur les paiements un peu partout dans le monde.

Le 2e secteur le plus représenté au 1er semestre est le réseaux sociaux, qui compte 4 marques dans le top 25 et représente 26 % des URL de phishing uniques détectées. Le 3e est le secteur du Cloud. Commerce électronique/de la logistique compte 5 marques dans le top 25. Enfin, les Internet/Télécom comptent chacun 4 marques dans le top 25, tandis que les administrations sont absentes de notre classement.

Contenu associé : [e-book] Classement Phishers' Favorites : bilan de l’année 2020

Microsoft est la marque Cloud dont l’identité est la plus usurpée

Microsoft a perdu 2 places par rapport au 2e semestre 2020 et atterrit donc à la 3e place de notre classement, avec 12 777 URL de phishing. La firme de Redmond continue à dominer le secteur du Cloud avec 556 % d’URL de plus que Netflix, qui ne se classe qu’à la 17e position, alors qu’il s’agit de la 2e entreprise du secteur du Cloud dont l’identité est la plus usurpée.

La « performance » de Microsoft lors des 1er et 2e trimestres ne fait que confirmer l’intérêt que lui portent les hackers. En effet, il s’agit de la marque la plus usurpée de notre classement sur 4 des 6 derniers trimestres et de la 1re marque au global depuis 2018.

Les hackers s’intéressent de près à l’éditeur en raison de sa suite Microsoft 365, qui enterre la concurrence dans le secteur de l’email professionnel et de la productivité et recèle des quantités astronomiques de données d’entreprise.

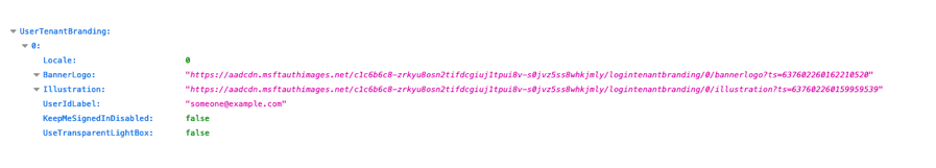

L’attaque de phishing détectée fin juin par Vade en témoigne : cette campagne générait dynamiquement le logo public et les images d’arrière-plan des pages de connexion de Microsoft 365. Lorsqu’une victime cliquait sur un lien, elle accédait à une page d’attente dont l’objectif était de déterminer si l’utilisateur était bien la personne visée.

Si l’utilisateur n’était pas la cible attendue, la page de phishing n’était pas affichée. Dans le cas contraire, le hacker effectuait une requête HTTP POST pour récupérer le logo et l’image d’arrière-plan de l’entité professionnelle de la victime.

Celle-ci était ensuite redirigée vers une page de connexion Microsoft 365 personnalisée avec ce logo et cette image. Voici un exemple de page Web dynamique de phishing Microsoft aux couleurs de Vade. Si la victime n’en remarque pas l’URL longue et compliquée, elle n’a aucune raison de suspecter une fraude.

Contenu lié : [Infographie] Évaluation des solutions de sécurité de l'email dédiées à M365

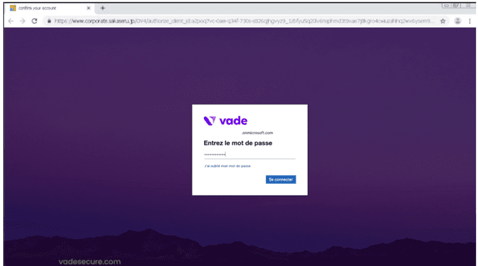

Facebook et WhatsApp dominent le phishing des réseaux sociaux

Bien que seuls 4 réseaux sociaux figurent dans le top 25, ils représentent 25,6 % des URL de phishing détectées au 1er semestre. Facebook est la marque la plus usurpée et atteint la 2e place de notre classement. Vade a détecté 17 338 URL de phishing uniques pour ce réseau, soit une augmentation de 146 % par rapport au 2e semestre 2020. La plus forte hausse, +137 %, a été enregistrée entre le 4e trimestre 2020 et le 1er trimestre 2021.

Après plusieurs trimestres de calme, le phishing ciblant WhatsApp a quant à lui explosé au 1er trimestre 2021 : la marque atteint ainsi la 4e place de notre classement (+6). Les URL ont augmenté de 441 % entre le 4e trimestre 2020 et le 1er trimestre 2021, puis ont diminué de 58 % au 2e trimestre, tout en restant ben supérieures à la tendance du 2e semestre 2020.

La marque WhatsApp a été associée à plusieurs campagnes de phishing très médiatisées au cours du 1er semestre 2021. Un de ces scams a notamment concerné des politiques et diplomates australiens qui ont cliqué sur des liens après avoir été invités à valider leurs comptes WhatsApp ou Telegram. Les cybercriminels ont pu accéder à leurs carnets d’adresses et envoyer des emails non sollicités à leurs contacts, et notamment à des défenseurs connus de la démocratie. En avril, un scam WhatsApp basé sur des SMS a beaucoup fait parler de lui. Début juin, un autre scam de phishing WhatsApp a ciblé des milliers de victimes en prenant la forme d’un faux concours permettant de remporter une Rolex.

Tendances du phishing du 1er semestre 2021

Plus de phishing et de malwares

Le phishing a considérablement augmenté dans le monde entier au cours du 2e trimestre 2021. Le mois de mai a connu une frénésie d’activité (+281 %) tout comme le mois de juin (+284 %). Au total, près de 4,2 milliards d’emails de phishing ont été détectés par Vade au cours de ce dernier mois. La hausse d’activité de mai peut être attribuée aux spambots, ainsi qu’à la montée en puissance du phishing ciblant Amazon et SMBC.

Les malwares remis par email ont atteint un pic en janvier, puis ont peu à peu diminué au fil du trimestre. En mai, les emails contenant des malwares ont de nouveau augmenté (+95 %), avec près de 21 millions d’emails de ce type détectés. Ils ont ensuite diminué légèrement (5,3) entre mai et juin.

COVID-19

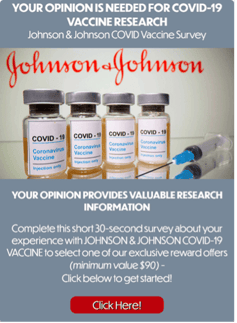

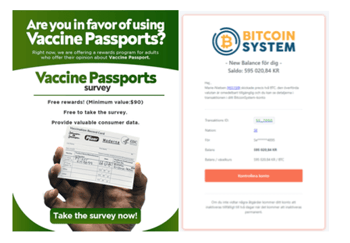

La pandémie continue d’inspirer les cybercriminels du monde entier. Rien qu’au 2e trimestre, Vade a ainsi détecté 6,5 millions d’emails sur le thème de la COVID ciblant des comptes professionnels. Au global, 10 % des emails sur la COVID envoyés aux États-Unis et dans l’UE étaient malveillants. Alors que les campagnes de vaccination battent leur plein, la COVID reste un prétexte de choix pour tromper des victimes avides d’informations leur permettant de se faire vacciner ou au contraire, d’éviter de se faire vacciner.

En mars 2021, Vade a détecté 1 million d’emails frauduleux sur la pandémie envoyés en l’espace de trois jours, chacun traitant des différents vaccins, notamment Pfizer, Moderna et Johnson & Johnson. Les objets de ces emails étaient notamment « Message important concernant le vaccin Pfizer », « Merci de répondre à cette enquête concernant le vaccin Pfizer » et « Confirmation de votre réponse à l’enquête sur le vaccin Pfizer contre la COVID-19 ».

Ces campagnes recouraient à diverses techniques visant à éviter la détection, notamment en introduisant du bruit aléatoire dans le texte pour tromper les filtres de messagerie, en utilisant des images distantes pour cacher le texte et en se servant de domaines de bonne réputation (comme https://storage.googleapis.com) pour héberger les images ou rediriger les utilisateurs vers le site Web malveillant final.

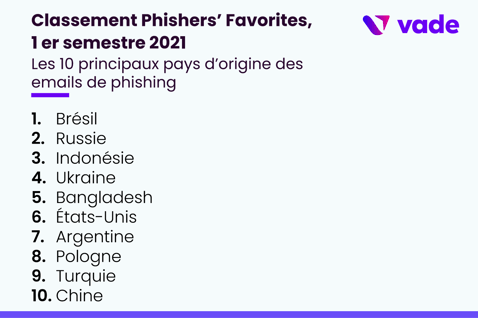

Principaux pays d’origine des emails de phishing

Au cours du dernier mois du 2e trimestre, c’est le Brésil qui a le plus envoyé d’emails de phishing. Il était suivi de la Russie, de l’Indonésie et de l’Ukraine, de hauts lieux du cybercrime.

Les hackers continuent de s’appuyer sur un nombre réduit de domaines pour remettre leurs emails de phishing et privilégient notamment Google. Ils apprécient particulièrement les domaines qui envoient régulièrement des messages importants aux utilisateurs professionnels, comme SharePoint et Salesforce. Ces deux domaines de bonne réputation sont ainsi régulièrement détournés par les hackers. Une analyse portant sur 780 694 adresses professionnelles réalisée en juin en Europe et aux États-Unis a révélé que gmail.com était le domaine le plus utilisé pour envoyer des emails de phishing.

Images distantes : une vraie menace

Les cybercriminels utilisent de plus en plus des images distantes pour ne pas se faire repérer. Ces images s’affichent à l’ouverture de l’email, mais sont en réalité hébergées sur un serveur distant. Sur les 1er et 2e trimestres 2021, Vade a bloqué 300 millions de menaces utilisant des images distantes à l’aide de son moteur de détection basé sur la Computer Vision, RIANA (Remote Image ANAlysis).

RIANA récupère les images distantes, en extrait le texte, puis applique des modèles de natural language processing pour détecter les textes suspects que les moteurs de filtrage classiques ne voient pas. RIANA prend actuellement en charge l’anglais, le français, l’italien, l’allemand, le néerlandais et le suédois.

Garder une longueur d’avance de cybercriminels

Les cybercriminels continuent d’affûter leurs techniques et d’innover pour ne pas être détectés, mais Vade est déterminée à les contrer, notamment en misant sur la Computer Vision. Comme RIANA, notre moteur Logo Detection est basé sur la Computer Vision et conçu pour analyser les images. Il extrait les logos des marques d’autres images pour repérer les tentatives de phishing, et de manière plus générale, les usurpations de marques connues. Logo Detection est basé sur des modèles d’apprentissage profond (VGG16, ResNet) et ne peut donc pas être trompé par les techniques de manipulation des images utilisées par les hackers.

Enfin, le HTML et le CSS offrent de nombreuses possibilités de masquer du contenu malveillant. Ainsi, il est idéal d’afficher l’email comme le font les clients de messagerie, puis d’analyser le contenu ainsi produit. C’est l’approche adoptée par ELSA (Email Screenshot Analysis), la dernière technologie de Computer Vision développée par Vade. ELSA sélectionne les emails présentant des caractéristiques suspectes, puis en fait des captures d’écran qu’elle compare avec les rendus graphiques d’emails malveillants connus. ELSA n’est pas dupée par les modifications mineures, car cette technologie tire parti d’algorithmes de détection robustes comme ROB et est donc en mesure de détecter les variantes des attaques. Actuellement, ELSA bloque jusqu’à 1,5 email par jour.

Pour en savoir plus sur les techniques utilisées par les hackers pour rester dans l’ombre et la marche à suivre pour protéger votre entreprise, consultez notre e-book Attaques de phishing : des menaces sophistiquées qui passent entre les mailles du filet