5 questions à poser avant de choisir une solution de sécurité email

Adrien Gendre

—17 août 2023

—5 min de lecture

Important vecteur d’attaque, l’email constitue l’une des plus grandes vulnérabilités de vos clients face aux cybermenaces. Vous êtes à la recherche d’une solution de sécurité de l'email ? Bonne nouvelle, de nombreuses options s’offrent à vous ! Le problème, c’est que leur efficacité et leur simplicité d’utilisation sont extrêmement variables.

Bien souvent, de menus détails et des fonctionnalités anodines font toute la différence. Dans cet article, nous allons vous présenter les cinq questions que vous devez vous poser afin de choisir la bonne solution de sécurité de l'email pour Microsoft 365.

1. La solution de sécurité de l'email donne-t-elle la priorité à la réponse aux incidents ?

Malgré ce que le marketing de certains éditeurs essaie de nous faire croire, aucune solution de cybersécurité n’est capable de détecter 100 % des menaces. Pour une bonne protection, vous devez disposer des outils, de la technologie et de la visibilité nécessaires pour répondre rapidement et avec précision aux événements de sécurité.

La plupart des solutions de sécurité de l’email, y compris celles de Microsoft, font de la réponse aux incidents un processus long et complexe. Et c’est assez logique : elles jugent cette fonction plutôt secondaire. Malheureusement, ce choix met en danger les MSP et leurs clients.

[Contenu connexe] Cybersécurité Microsoft : comment protéger votre principale vulnérabilité

Vade for M365 fournit aux MSP les informations sur les menaces et outils dont ils ont besoin pour créer un service optimisé de réponse aux incidents. Notre solution vous permet de répondre plus rapidement et précisément aux menaces touchant les réseaux de vos clients, y compris celles qui ont été signalées par des utilisateurs ou transférées à d’autres destinataires. La réponse aux incidents de Vade for M365 inclut les fonctions clés suivantes :

- Tri des emails signalés par les utilisateurs et remédiation pour tous les tenants. Vous disposez d’une vue unifiée pour tous les tenants au sein d’un même tableau de bord. Vous pouvez ainsi trier les emails signalés (et ceux qui ne l’ont pas été, mais leur ressemblent) et y remédier en quelques clics, pour tous vos tenants. Cette avancée permet d’économiser un temps et des ressources informatiques considérables.

- File Inspector. Avec cette fonction, les administrateurs peuvent mieux comprendre comment les attaques sont élaborées et ainsi mieux anticiper les futures attaques. Elle révèle des caractéristiques et du code malveillants dans les documents PDF et Office. Vous pouvez utiliser les éléments de preuve ainsi recueillis pour identifier les menaces, notamment le code de malware et les liens suspects, et déterminer si elles ont atteint d’autres zones du réseau. Vous pouvez également envoyer des fichiers suspects à File Inspector pour les analyser.

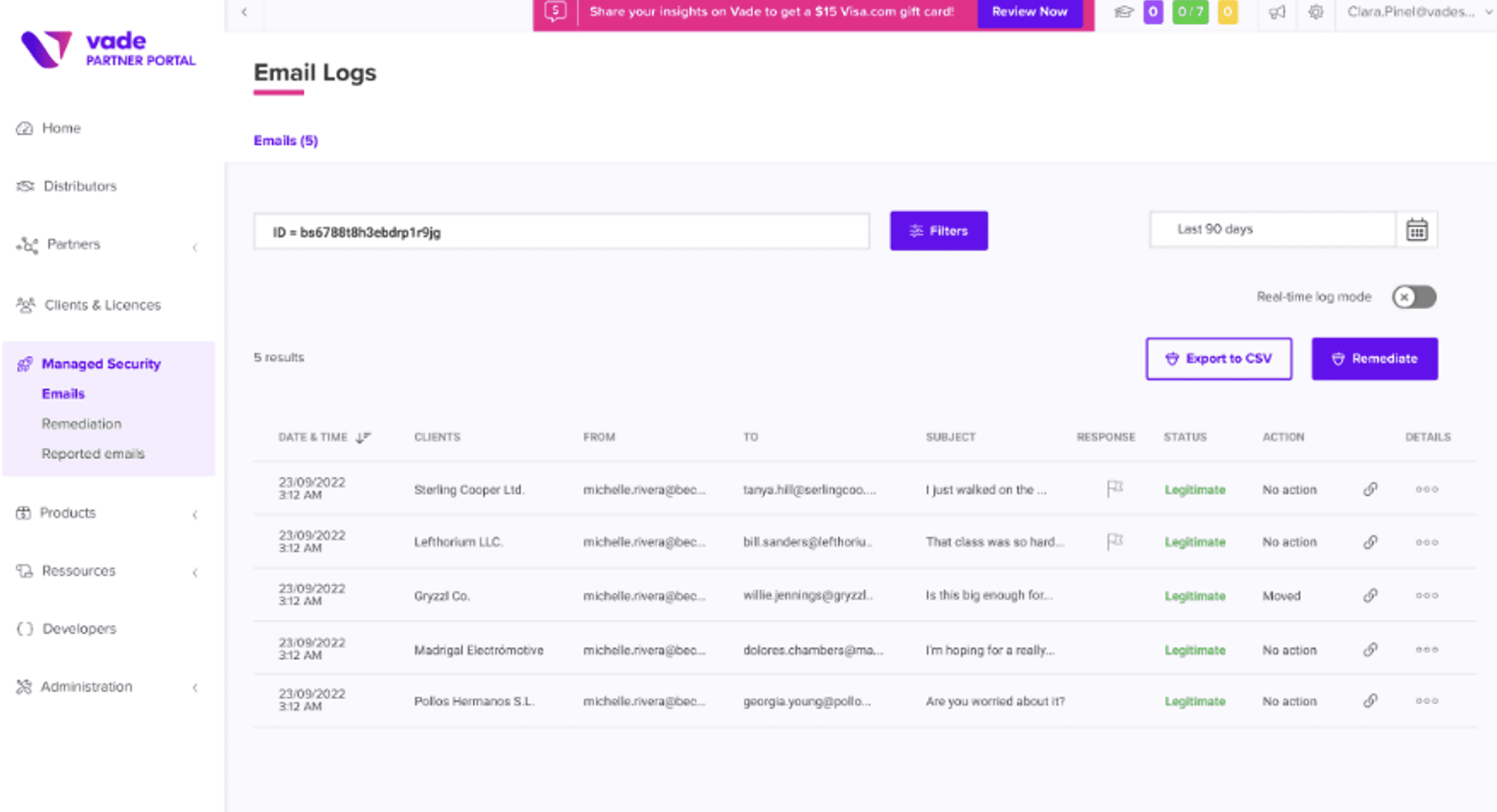

- Journaux des emails. Vous disposez de journaux actualisés en temps réel et riches en données qui vous aideront à analyser les menaces sur vos réseaux et à garantir une meilleure sécurité de l'email. Vous pouvez par ailleurs intégrer ces journaux d’emails à votre SIEM, XDR ou EDR pour associer vos emails et autres terminaux dans un espace centralisé.

Journaux des emails dans le portail Partenaire Vade

2. La solution détecte-t-elle les menaces sophistiquées ?

MSP et PME doivent pouvoir filtrer les menaces sophistiquées et dynamiques, notamment le phishing, le spear phishing et les malwares. Cette capacité est d’autant plus importante que les hackers utilisent désormais des services légitimes pour rendre leurs attaques plus crédibles et les distribuer plus efficacement.

[Article connexe] Une nouvelle attaque de phishing détourne Google Traduction et le réseau décentralisé IPFS

Lorsque vous évaluez les capacités de détection d’une solution de sécurité de l'email, penchez-vous sur les trois facteurs suivants : algorithmes d’IA, trafic d’email et informations humaines.

- Les algorithmes d’IA doivent mêler différents modèles pour pouvoir filtrer tous les types de menaces véhiculés par les emails et repérer les techniques d’évitement. Ces technologies incluent le machine learning, le natural language processing et la computer vision.

- Les données de trafic sont utilisées pour enseigner à des algorithmes d’IA à reconnaître les schémas et comportements liés aux menaces connues et inconnues. C’est pour cette raison que ce trafic doit provenir d’un échantillon étendu, représentatif et actualisé.

- Les informations humaines sont quant à elles nécessaires pour renforcer la précision des modèles d’IA. Elles comprennent les contributions des analystes en cybersécurité, des data scientists et des utilisateurs. Les utilisateurs forment en vérité une importante source de nouvelles informations, car ils interagissent régulièrement avec des menaces potentielles.

Vade for M365 bloque et neutralise les menaces sophistiquées véhiculées par les emails grâce à un moteur d’IA collaborative qui intercepte les éléments que Microsoft laisse passer. Vade protège 1,4 milliard de messageries à travers le monde, en deuxième position derrière Google, ce qui fait de notre moteur d’IA le filtre d’email le plus intelligent du marché.

Ce moteur est entraîné et affûté en continu à l’aide des données issues du trafic d’email, de millions de signalements d’utilisateurs et d’une combinaison de modèles de machine learning, natural language processing et computer vision. Vade for M365, solution de sécurité de l'email, intercepte ainsi 10 fois plus de menaces sophistiquées que Microsoft.

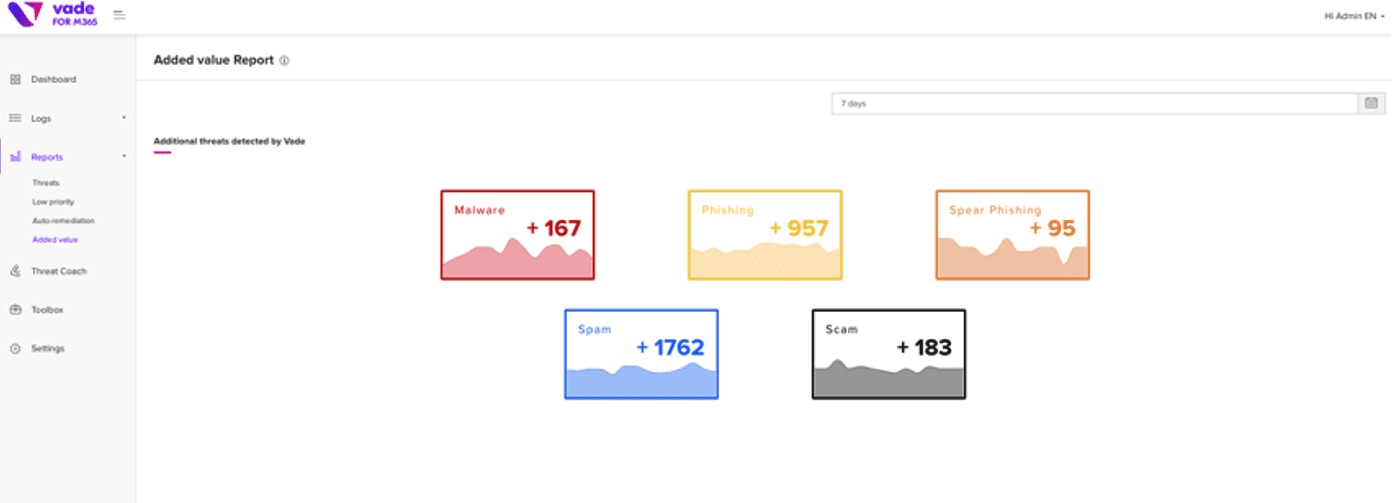

Le rapport de valeur ajoutée de Vade détaille les menaces interceptées par Vade et manquées par Microsoft

Le rapport de valeur ajoutée de Vade détaille les menaces interceptées par Vade et manquées par Microsoft

3. La solution offre-t-elle une protection continue ?

Chaque jour, les hackers déploient environ 450 000 nouvelles variantes de malwares. Pour faire face à ce flux continu, les organisations doivent mettre en place des défenses capables d’anticiper et de neutraliser les menaces émergentes.

Lors de l’évaluation de solutions, privilégiez celles qui offrent une protection automatisée et continue, mais qui s’améliorent aussi en permanence et sont capables de s’adapter aux nouvelles menaces.

La fonction Auto-Remediate de Vade analyse continuellement les emails après leur remise et supprime automatiquement des boîtes de réception les messages concernés par une nouvelle menace. Les administrateurs peuvent également remédier à des messages manuellement en un clic.

Auto-Remediate est mise à jour à l’aide des nouvelles informations issues de plus de 1,4 milliard de boîtes aux lettres protégées, de millions de signalements d’utilisateurs et des contributions de nos analystes en cybersécurité.

Vade En plus des informations issues du trafic d’email, la boucle d’amélioration fait appel aux connaissances des utilisateurs. Ceux-ci reçoivent une formation de sensibilisation au phishing personnalisée et automatisée chaque fois qu’ils sont confrontés à une menace. Cette formation est mise à jour en permanence pour tenir compte des emails avec lesquels l’utilisateur interagit et des informations sur les menaces les plus récentes.

La formation est également renforcée par la fonction Emails signalés, qui permet aux utilisateurs de signaler les emails suspects et ainsi de mettre en pratique les connaissances acquises et gagner en cybervigilance.

[Article connexe] Signalement des emails suspects par les utilisateurs : quels avantages et quelle stratégie ?

4. En quoi consiste la configuration de la solution ?

En matière de cybersécurité, les solutions complexes, qui demandent beaucoup de temps, sont en réalité un atout pour les hackers. En effet, elles peuvent faciliter les erreurs de configuration et exposer ainsi votre entreprise à des risques. Et si elles vous imposent de créer des workflows ou scénarios d’automatisation à rallonge, elles ne font que retarder une protection dont vous avez besoin sans délai.

Vade for M365 se déploie en quelques minutes et ne demande qu’une configuration ponctuelle, sur laquelle il n’est plus nécessaire de revenir par la suite. Il s’agit d’une approche bien différente de celle adoptée par Microsoft Exchange Online Protection (EOP) et Defender, deux solutions qui peuvent se montrer très compliquées et chronophages. Par exemple, contrairement à EOP et Defender, les fonctions Auto-Remediate et Threat Intel & Investigation (TII) de Vade ne vous imposent pas de créer des scripts ou des workflows d’automatisation longs et complexes.

5. La solution est-elle simple à utiliser ?

La simplicité d’utilisation est un atout considérable pour les MSP et les PME en recherche de protection, car elle leur permet de libérer des ressources qui peuvent ensuite se concentrer sur la bonne marche de l’entreprise. C’est pour cette raison que vous devez opter pour une solution qui vous permet de consacrer moins de temps à la sécurité de l’email.

Vade for M365 simplifie la sécurité de l’email pour les MSP et les PME. Elle remédie automatiquement aux menaces déjà remises et dispense une formation de sensibilisation au phishing personnalisée (Threat Coach™) aux utilisateurs. Du moment où un utilisateur reçoit un email malveillant à la remédiation, Vade for M365 fournit à votre équipe tout ce dont elle a besoin pour analyser les menaces et y répondre en quelques clics.

Vade for M365 centralise également les tenants des MSP dans un tableau de bord unifié pour permettre de remédier aux menaces chez tous les tenants, de trier les emails signalés par les utilisateurs et d’y remédier, et de gérer la cybersécurité des clients depuis un espace centralisé.

Choisissez la bonne solution de sécurité de l’email

EOP et Defender ne suffisent pas à assurer votre protection. Ces solutions ne sont également pas conçues pour les MSP. Lorsque vous évaluerez vos options, posez-vous ces cinq questions pour atteindre une sécurité optimale le plus simplement possible.

Trouvez facilement votre nouvelle solution avec notre liste de questions.