フィッシングメールの見分け方

Adrien Gendre

—10月 05 2023

—1 分で読める

サイバーセキュリティ啓発月間になりました。つまり、あなた自身と組織、そして顧客をサイバー脅威から守るのに役立つ知識を習得する貴重な期間です。フィッシングは最も一般的なサイバー脅威であり、最初の侵害の主な原因です。この記事では、フィッシングメールを見分ける方法と、フィッシングメールを見つけた場合に何をすべきかを説明します。

フィッシングとは?

フィッシングは、有名なブランドになりすまし、受信者をだましてアカウントの認証情報を漏洩させたり、ローカルエンドポイントにマルウェアをダウンロードさせたりするサイバー脅威です。フィッシングは、ユーザーが悪意のあるリンクをクリックしたり、有害な添付ファイルをダウンロードしたりするように仕向けます。歴史的に見て、フィッシングは無差別に被害者をターゲットにしてきました。しかし、近年のフィッシングキャンペーンは、よりターゲットを絞り、個人化され、限定的な範囲で行われるようになりました。

Vadeが検出したフィッシングメール

なぜフィッシングはこんなにも脅威を与えるのか?

ハッカーの観点から見ると、フィッシングには利便性、効率性、規模において利点があります。ハッカーは、被害者が知っている個人ではなくブランドになりすますことで、大勢の人々をターゲットにしたキャンペーンを展開します。

フィッシング攻撃が成功すると、認証情報の収集、アカウントの乗っ取り、マルウェアやランサムウェアの感染、スピアフィッシングなどが発生する可能性があります。また、データ侵害、サプライチェーン攻撃、その他の高額な損害を引き起こす可能性もあります。

テクノロジーの進歩により、大規模な範囲で攻撃を自動的にパーソナライズできるようになりました。フィッシングキットを使えば、フィッシングメールやWebページをカスタマイズして、被害者の名前、メールアドレス、侵害されたパスワード認証情報などを表示できます。これにより、ハッカーはさらなる労力をかけずに正当性を示せるため、攻撃の説得力が高まり、判断が難しくなります。

フィッシングは、最初の侵害を容易にしたり、その後にさらなる被害を与えたりする目的で、マルチフェーズのキャンペーンでもよく使用されます。

フィッシングメールの見分け方

フィッシングは恐ろしい脅威ですが、それに対する防御策を講じることができないわけではありません。まずはフィッシングメールの見分け方を学ぶことから始めましょう。ここでは、被害者にならないように注意すべき7つの特徴を紹介します。

1.スプーフィングを探す

攻撃者はスプーフィングを使って本当の身元を隠します。スプーフィングには、ドメインスプーフィング、表示名のスプーフィング、クロースカズンスプーフィングの3種類が存在します。ドメインスプーフィングでは、正当な送信者の正確なドメイン名が複製されます。Domain-based Message Authentication, Reporting and Conformance(DMARC)、Sender Policy Framework(SPF)、DomainKeys Identified Mail(DKIM)のような認証プロトコルのおかげで、ドメイン名のスプーフィングが使われることは少なくなりました。これらの認証プロトコルは、ドメインスプーフィングを検出し、そのメールが受信者に届かないようにするのに効果的です。

クロースカズンスプーフィングは、正確なアドレスを複製しない点を除けば、ドメインスプーフィングに似ています。クロースカズンスプーフィングは、わずかな違いを織り交ぜます。たとえば、example@arnazon.comやexample@app1e.comなどです。ほとんどの場合、人は目で見て類似する名称のスプーフィングを見分けられます。

表示名のスプーフィングはハッカーが一般的に用いる手法で、メールの表示名を偽装します。表示名のスプーフィングでは、ドメイン名は偽装されないため、認証プロトコルによる検出をすり抜け、ドメインアドレスを確認する時間を取らない被害者を狙います。モバイルデバイスでは、ドメインが自動的に非表示になるため、確認するのがより難しくなります。

メールを開くときは、必ずドメイン名と表示名を再確認してください。モバイルデバイスを使用している場合は、非表示のドメインを展開して表示することが必要です。余分な手間はかかりますが、最終的には時間とお金を大幅に節約し、悩みの種を軽減できるでしょう。

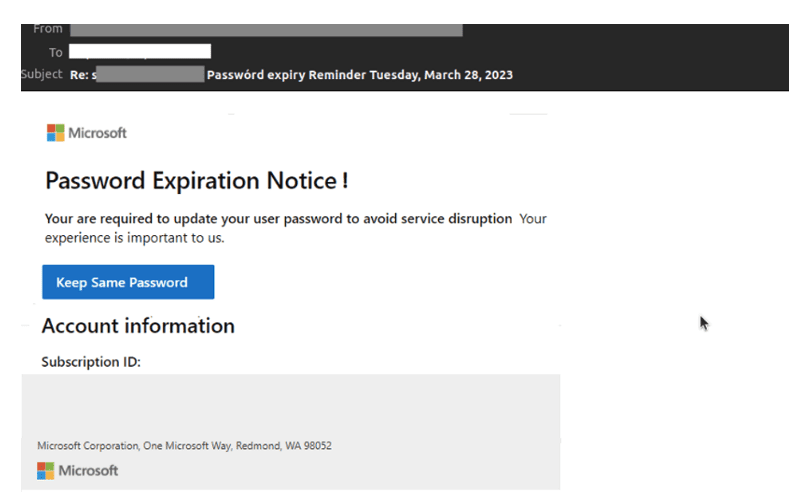

2.件名と論調を分析する

ハッカーは、悪意のあるリンクをクリックするのであれ、感染した添付ファイルをダウンロードのであれ、ユーザーが間違いを犯すのを期待しています。ユーザーに反応を強要するために、誘惑的な言葉や緊急性のある言葉、脅迫的な言葉を使うよりも良い方法があるでしょうか?フィッシングメールは、多くの場合、ターゲットにした被害者の好奇心、恐怖、貪欲さを刺激しますが、キャッチーな件名と感情を揺さぶる言葉を使ってそれを実行します。

そのため、メールの件名と論調に注意しましょう。そのメールは何を伝えようとしていますか?話がうま過ぎて本当とは思えないことが書いてありますか?不利益や影響を被らないように、今すぐ行動しなければならないと告げていますか?

Vadeが検出したM365のフィッシングメール

-

3.挨拶文を読む

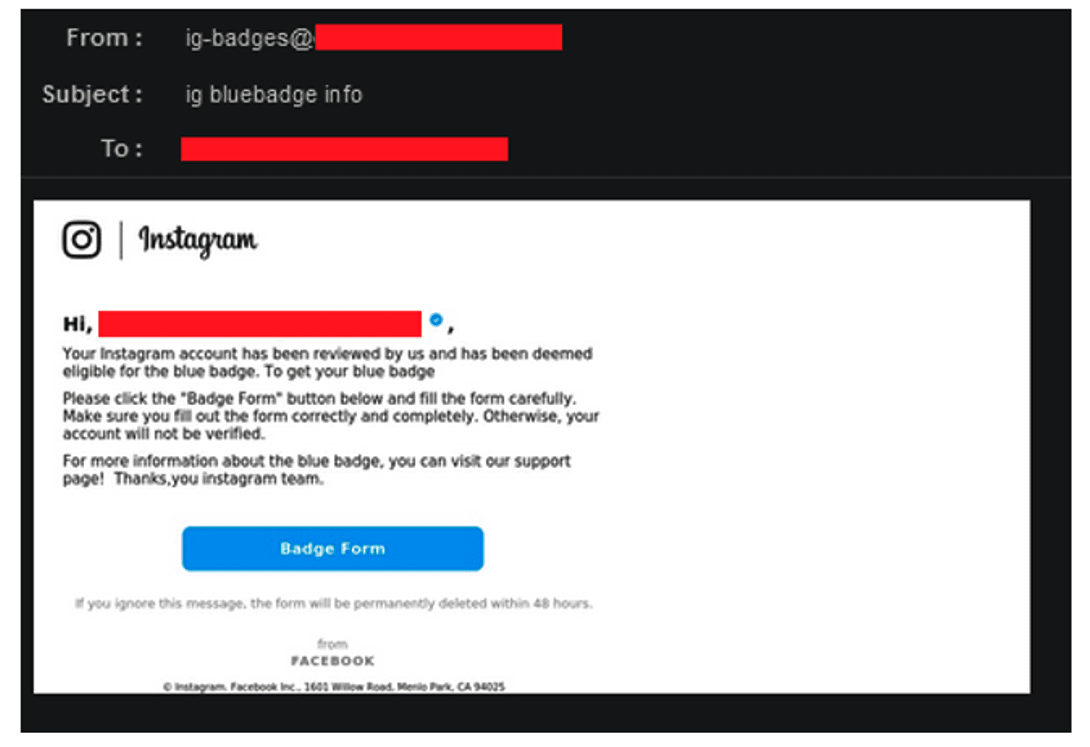

フィッシングメールのターゲットは広範囲に及びます。そのため、フィッシングメールでは一般的な挨拶文がよく用いられました。「Dear customer(お客様各位)」や「Hello(こんにちは)」で始まるメールは、より慎重に調べる必要があります。

近年のフィッシングメールでは一般的な挨拶文はあまり使われなくなってきました。前に参照したように、フィッシングキットはフィッシングメールとWebページのパーソナライズを自動化します。

それでも、他の人に宛てたのと同じようなフィッシングメールに遭遇することがあります。だからこそ、挨拶文を分析し、全体的な分析における別のデータポイントとしてそれを使用する必要があります。

Vadeが検出したInstagramのフィッシングメール

4.重大な間違いを注意深く調べる

フィッシングメールは、あなたの言語を母国語としていない攻撃者から送信されることがよくあります。その結果、それらのメールには、スペルや文法上の間違いが数多く見られるかもしれません。メールに一連の間違いや一般的ではない言葉遣いがあった場合は、そのメッセージに注意を払いましょう。

これらの間違いは、長きに渡りフィッシングメールの明らかな兆候の役割を果たしてきましたが、頻度は少なくなっています。生成AIの活用により、ハッカーはさまざまな言語でフィッシングのテンプレートを即座に、しかも誤りなく作成できるようになりました。

それでも、フィッシングメールでの間違いは依然として存在します。そのため、すべてのメールを注意深く読み、顕著な間違いに注意してください。

5.リンクを探す

フィッシングメールは、少なくとも1つの悪意のあるリンクをクリックさせようとします。ハッカーはテキストにハイパーリンクを設定することで、URLの本当の宛先を隠して、フィッシングWebページに受信者をリダイレクトします。BitlyやTinyURLなどのリンク短縮ツールを使っても、同じことができます。

リンクを安全に調べるには、リンクの上にマウスを移動すればいいのです。各リンクの下にツールチップが表示され、実際のリンク先が示されます。リンク先が正当なものだと確認できない場合は、そのリンクをクリックしないでください。

6.添付ファイルを確認する

フィッシングメールには、ユーザーを侵害するための添付ファイルが1つ以上組み込まれている場合があります。ハッカーは通常、添付ファイルをマルウェアに感染させて、ローカルコンピュータにウイルスを拡散させます。また、添付ファイルを使ってフィッシングリンクを隠したりばら撒いたりすることもあります。メールの本文ではなく添付ファイルにリンクが挿入されると、従来のメールセキュリティツールによる検出をすり抜けられます。

メールに添付ファイルが組み込まれているかどうかを必ず確認しましょう。正当なメールには一般的な機能ですが、添付ファイルの存在はメールが安全かどうかを判断するのに役立ちます。

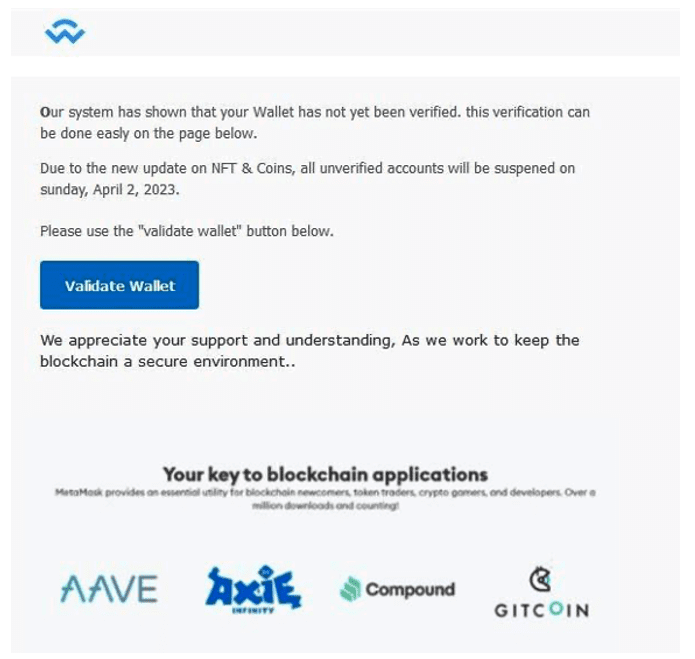

7.画像に注意する

フィッシング攻撃は有名な組織になりすまします。ブランドのロゴ、画像、その他のグラフィックなどの特徴が頻繁に使用されるのはそのためです。これらは正当なものと区別がつかないことが多く、信頼できるものであるという認識を生み出します。

メールに画像が1つ以上組み込まれている場合は、それに注意して、その画像があるからと言ってむやみにそのメールを信頼してはいけません。代わりに、メールの正当性を判断する際には、次のことに留意しましょう。

それでどうする?報告します

フィッシングメールを発見したとします。どうしますか?管理者に報告して修復してもらいましょう。Microsoft OutlookやGmailなどのメールクライアントには、不審なメールにレビュー用のフラグを付けることができるレポート機能が組み込まれています。

報告することは重要です。そのメールを受信したのはあなただけではない可能性があります。フラグ付けすることで、管理者は組織内のすべてのユーザーに対して、またはITにマネージドサービスプロバイダー(MSP)を利用している場合は複数の組織に対して問題を修復します。

フィッシングから身を守る

この記事では、フィッシングメールの見分け方について説明しました。しかし、vadesecure.comにアクセスすると、フィッシングやその他のサイバー脅威からの保護について詳しく知ることができます。そこでは、eBook、ホワイトペーパー、ウェビナー、インタラクティブなデモなどのさまざまなリソースをご利用いただけます。

以下のインフォグラフィックをチェックリストとしてダウンロードして、自分やチームで使用することもできます。