5年後、アシュレイ・マディソンのデータ漏洩が新たな恐喝詐欺を助長

Adrien Gendre

—1月 31 2020

—1 分で読める

当社の2020年メールセキュリティ予測で、Vade Secureのテクノロジー・エバンジェリスト、セバスチャン・ジェストは、2019年のデータ漏洩が2020年の新たなサイバー攻撃を助長することになると推測しています。ジェストの予測は、1つの詳細を除いてすでに正しいことが証明されつつあります。それは最近の攻撃で使用された流出データが2019年のものではなく、2015年に遡るものであるということです。

Vadeの脅威アナリスト、 Damien Alexandreは、2015年のアシュレイ・マディソンのデータ漏出からのユーザーアカウント情報を利用した新たな恐喝詐欺を発見しました。この年の8月、アシュレイ・マディソンの3200万のアカウントの詳細が含まれた9.7GBのファイルがダークウェブに投稿されました。このデータダンプには氏名、パスワード、住所、電話番号、7年間分のクレジットカードやその他の支払い明細、さらには、メンバーが不倫サイトで検索した内容の詳細さえも含まれていました。今、この漏出から5年が過ぎましたが、このデータは、高度に個人化された恐喝詐欺という形で再来し、ユーザーを悩ませています。

Ashley Madisonのデータ漏洩に伴う個人化された恐喝詐欺

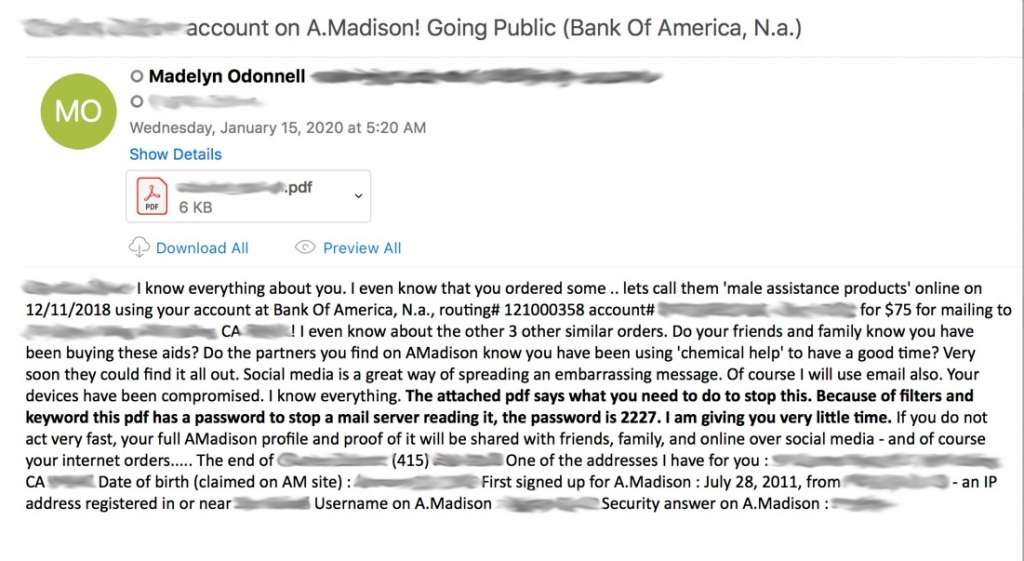

標的は、彼のアシュレイ・マディソンアカウントをその他の恥ずべきデータと共に、ソーシャルメディア上またはメールで家族や友人に公開するという脅迫メールを受け取ります。目的は、この非常に個人的で潜在的損害を及ぼす恐れのある情報が、配偶者を含めて、誰でも閲覧できるよう公開される恥を蒙ることを避けるために、受信者にBitcoinで身代金(下の例では、0.1188

BTC またはおよそ $1,059)を支払うよう圧力をかけることです。

アシュレイ・マディソンのデータ漏洩から得た情報で、メールは上から下まで高度に個人化されています。件名には標的の名前と銀行名が含まれています。本文には、ユーザーの銀行口座番号、電話番号、住所、生年月日から、サインアップ日やセキュリティ質問の答えなど、アシュレイ・マディソンのサイト情報まで、すべて記載されています。下のメールの例は、「男性サポート製品」の過去の購入にも言及しています。

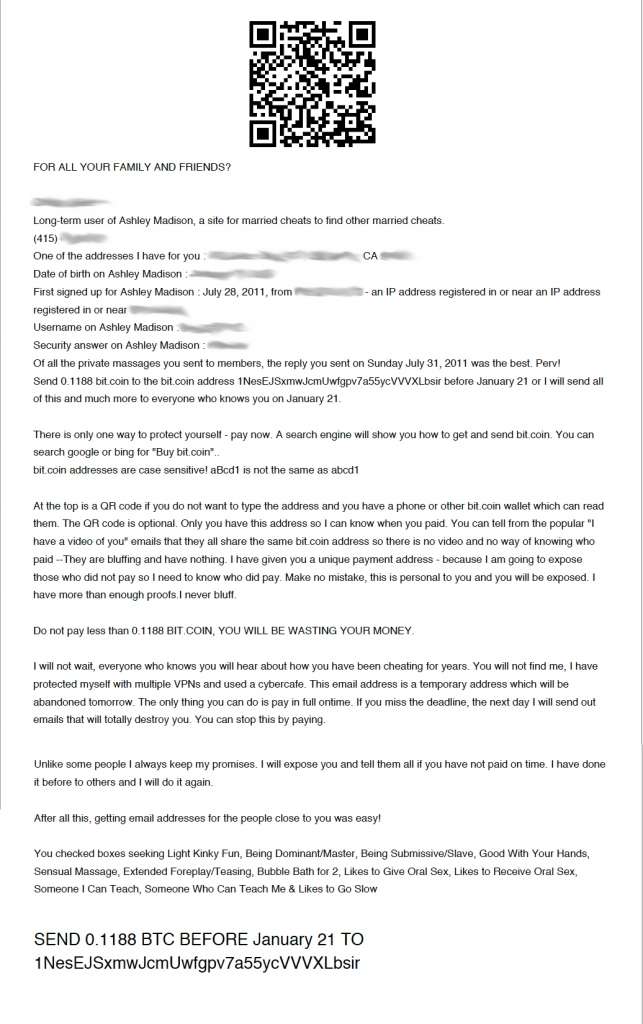

この恐喝詐欺の興味深い点は、金銭的要求がメール本文ではなく、パスワードで保護された添付のPDFファイルでなされていることです。メール自体が認めている通り、これはメールフィルターによる検出を回避するための手法です。ほとんどのメールフィルターは添付ファイルのコンテンツをスキャンすることができません。PDFには、受信者がサイトにサインアップした日時やユーザー名、さらには、不倫を求めるためにサイト上でチェックを入れた関心事項も含め、アシュレイ・マディソンのデータ漏洩からの追加情報が記載されています。

さらに、PDFファイルの最上部にQR Codeが含まれています。このフィッシング手法は、ますます一般化しつつあり、URLスキャンやサンドボックステクノロジーによる検出を回避するために使用されています。Computer visionアルゴリズムは、訓練することにより、メール攻撃で使用されるQR Codeやブランドのロゴ、その他の画像を検知できるようになりますが、多くのメールフィルターはこのテクノロジーを備えていません。

最後に、その他のフィッシングメールや詐欺メールと同様、この攻撃は、受信者のアシュレイ・マディソンアカウントデータが公開されるのを避けるためのBitcoinでの支払いに、6日間の期限を設けることで切迫感を生みだします。

アシュレイ・マディソンの恐喝は、現在押し寄せているセクストーションの波と多くの類似点があります

アシュレイ・マディソンの恐喝詐欺は、2018年の7月から進行中のセクストーション詐欺と多くの類似点があります。この攻撃と同様、セクストーションも、メッセージを個人化し、標的に脅威が本物であることを納得させるために、流出データを使用します。さらに、これらには当初Bitcoin

URLが含まれていましたが、メールフィルターによる検出を避けるために、セクストーションにQR Codeが含まれるようになり、さらには単一の画像(プレーンテキストメール自体のスクリーンショット)へと進化しました。

先週、Vade Secureはこの恐喝詐欺の数百件の例を検知し、それらは主に米国、オーストラリア、インドのユーザーを標的とするものでした。アシュレイ・マディソンのデータ漏洩の結果、3200万以上のアカウントが公開されたことから、今後数週間の間にさらに多くのアカウントが公開されるものと予測されます。さらに、セクトーションと同様、脅威自体が、メールセキュリティベンダーによる改善に対応して進化してゆくと思われます。

過去の漏出が今後のメール経由の攻撃に油を注ぎ続けることになります

このアシュレイ・マディソンの恐喝詐欺は、データ漏出が決して一度だけで終わらないことを示す良い例です。ダークウェブで販売されていることに加えて、漏出したデータは、ほとんど必ずといってよいほど、この例のように、フィッシングや詐欺など、追加のメールベースの攻撃を開始するために使用されます。2019年の最初の9ヶ月間に、79億件の記録が暴露され、5183件以上のデータ漏洩が報告されたことを踏まえると、2020年にはこの手法が遥かにより多く見られるようになると予想されます。

注意を怠らず、このような例を使用して、強力なパスワードや良好なデジタル衛生、継続的なセキュリティ意識向上トレーニングの必要性について、エンドユーザーを教育しましょう。

[optin-monster-shortcode id="ymtwi8zgw0jfgoxaiswd"]