ハッカーは無料のGoogleのファビコンジェネレーターを悪用してフィッシングページを作成

Adrien Gendre

—4月 09 2020

—0 分で読める

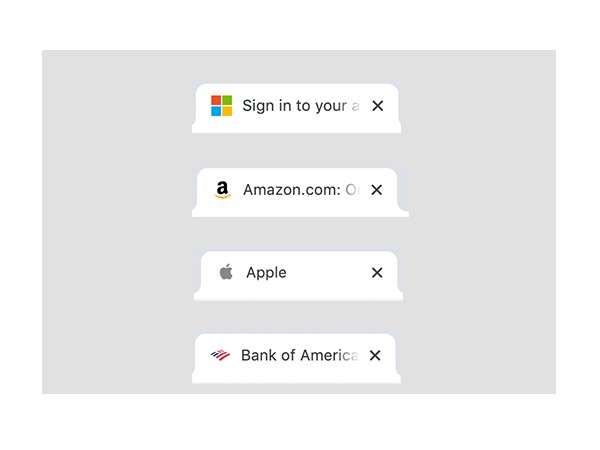

ファビコンとは、ウェブサイトアイコンやショートカットアイコンとしても知られる小さなアイコンであり、ブラウザのタブに表示され、ブラウザで開いているウェブページのビジュアルキュー(視覚的な合図)の働きをします。大半の人々が日常的に同じウェブサイトを訪問する傾向があるため、ブラウザのタブをちらっと見るだけですぐにブランドのアイコンを認識できます。これらのタブのいずれかがブラウザで表示されていたら、おそらく自分がフィッシングページにいるなどと考えもしないでしょう。

2020年2月に、無料のファビコンジェネレーターを使って、ブランドのファビコンをフィッシングサイトのタブに挿入し、そのウェブサイトを正規のブランドページに見せかけるフィッシングキャンペーンを、Vadeは検知しました。

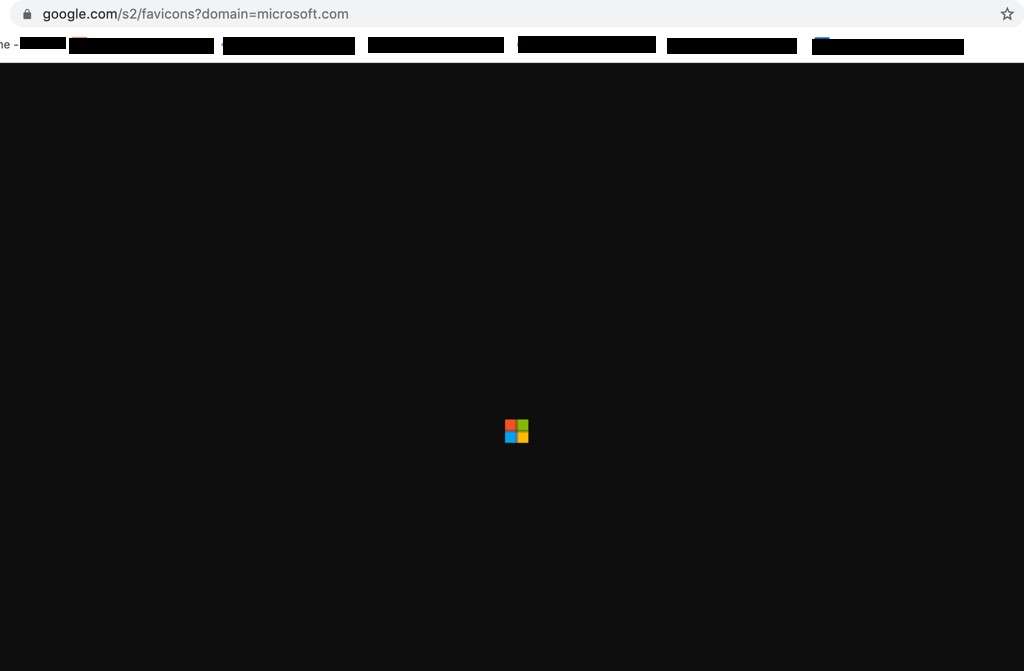

この技術はGoogleの無料サービスを利用しています。Google Shared Stuffは、2007年に開始されてその後閉鎖されたde.lic.iousに似たソーシャルブックマークマーケティングサービスです。ところが、Google Shared Stuff (s2) URLは、アイコンジェネレーターとしても機能します。

Google (s2) URLの最後に、任意のウェブサイトのドメインを追加すれば、自動的にブランドのファビコンが作成され、それをダウンロードしてフィッシングページに追加することができます。

ハッカーは、フィッシングの被害者のメールアドレスをURLの最後に付け加えることで、この方法に改良を加えました。この技術は、被害者のメールアドレスに基づいたファビコンを動的に作成し、標的にしたビジネスになりすますプロセスを自動化します。

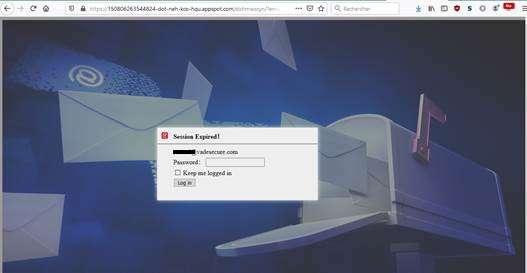

フィッシングページは、たいていの場合、ファビコンや質の高い画像を伴わず、URLが長くて複雑なため、正規のウェブサイトと見分けがつきます。この新しいファビコン技術によって、ハッカーはフィッシングページに視覚的な信頼性を持たせられるようになりました。このように作られたフィッシングページは、フィッシングのその他の兆候を探さない平均的なユーザーを欺くことができます。

フィッシング攻撃における画像操作

この新たな脅威から、ハッカーがフィッシング攻撃において次第に画像操作に依存するようになっていることが分かります。ファビコンを使用するだけでなく、ブランドロゴ、QR Codeやその他の画像をメールフィルターにはできないが、人の目には正常に見える程度に歪める手口もよく使われます。

メールフィルターがフィッシングメールをブラックリストに載せたら、ハッカーはメールの画像を操作してから、もう一度同じことを繰り返します。すると、フィルターは、それがブラックリストに載せられているものと同一だと認識できない可能性があります。フィルターにとって、それは今まで一度も見たことのないもののように見えます。

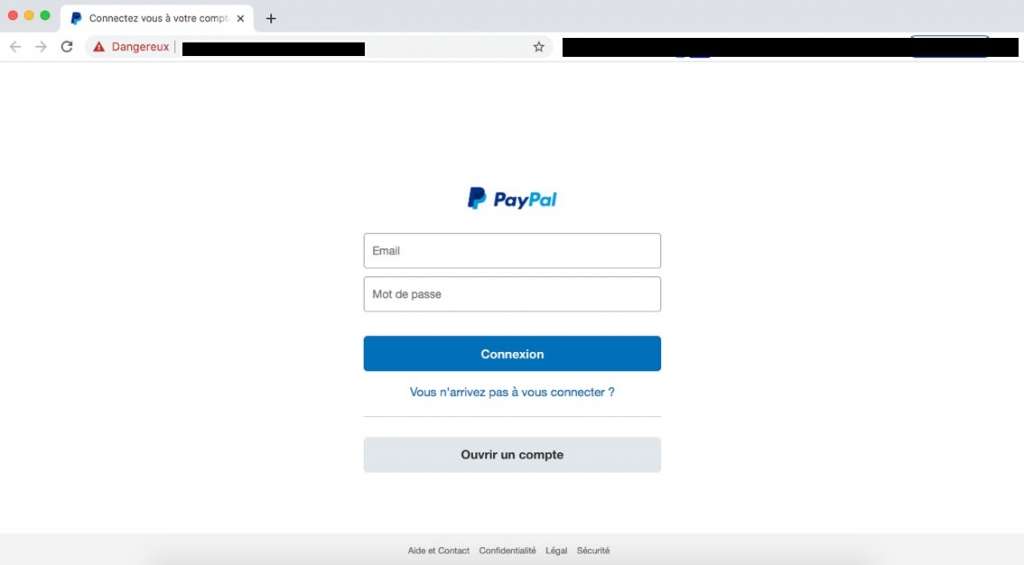

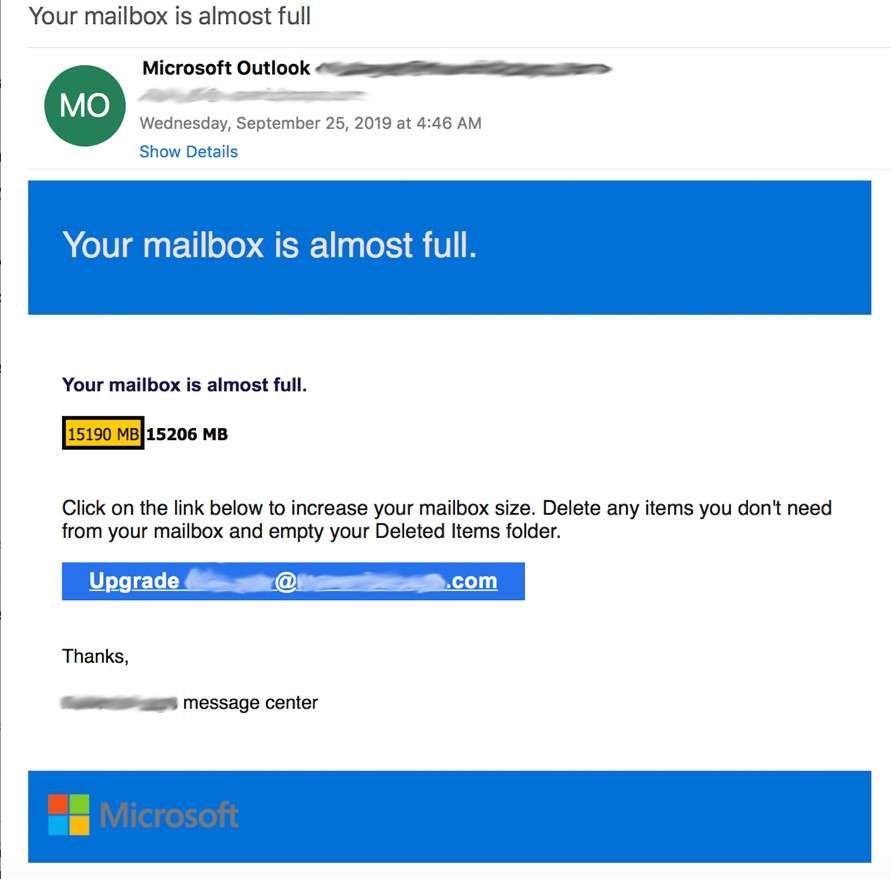

以下のMicrosoftフィッシングメールでは、ハッカーはMicrosoftのグレーのロゴを青い背景の上に配置しています。これは、画像の暗号学的ハッシュを変更させます。暗号学的ハッシュとはFingerprintの一種であり、フィルターはそれを調べることで、その画像が既知のものかを判断します。

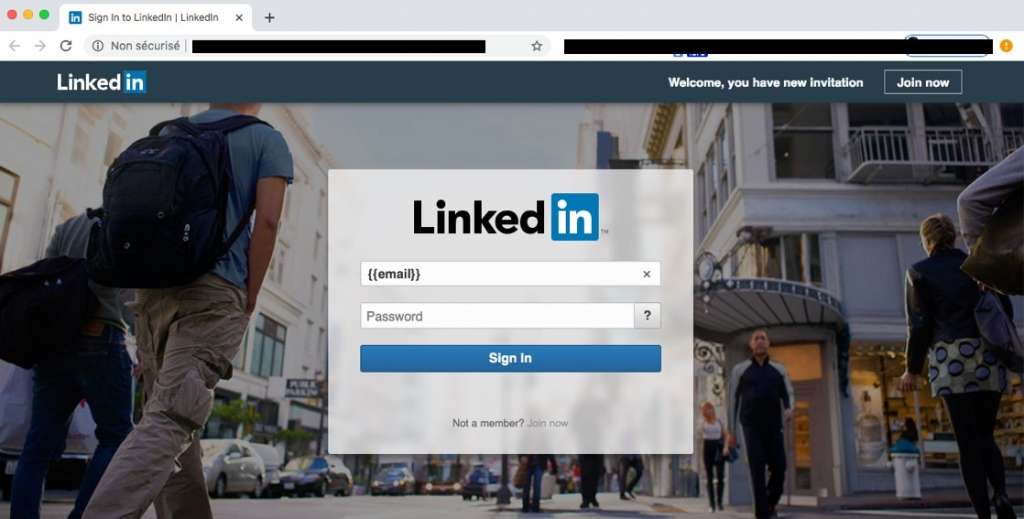

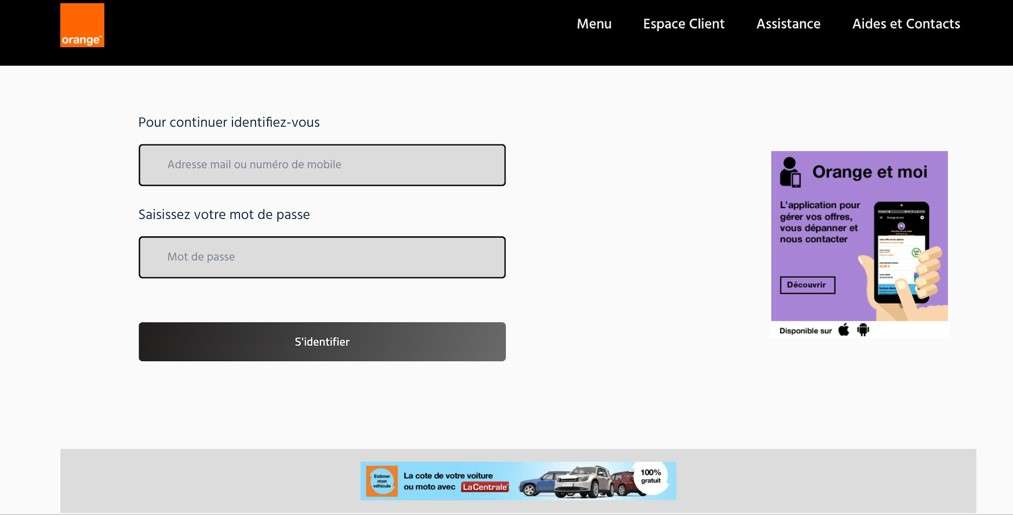

以下の例で、ハッカーは、なんとかメールフィルターをすり抜けられる程度に、わずかにブランドロゴをぼかしています。このわずかな歪みによって、平均的なユーザーがそのウェブサイトを不審に思うことはないでしょう。

フィッシングメールの特定をFingerprintスキャニング技術に依存しているメールフィルターは、画像の歪みを認識できません。中には、テンプレート照合技術を用いたComputer Visionアルゴリズムを使うフィルターもありますが、配列や配色の僅かな変化を認識できないため、前述の脅威を認識しない可能性があります。

フィッシングサイトの特定と阻止

畳み込みニューラルネットワーク(CNN)に基づいたComputer Visionモデルは、テンプレート照合アルゴリズムを使ったモデルよりも洗練されています。予期せぬ設定を認識し、人間が視覚で捉えるように画像を捉えるように訓練されたこの種のモデルは、画像の些細な変更の復元力が優れているため、歪められた画像を特定できます。

画像検出におけるこの最新の進歩は、フィッシング対策技術としては比較的新しいものですが、フィッシングメールやウェブページのブランド画像やロゴの認識において非常に効果的です。

最後に、フィッシングメールがフィルターをすり抜けてしまうそれらのケースでは、貴社のユーザーはその兆候を認識するトレーニングを受けなければなりません。ブラウザのタブを一瞥した時にブランドのファビコンがあると、そのページは正規のもののように見えるかもしれませんが、ユーザーはそのページ内のその他の要素も検討しなければなりません。多くのフィッシングサイトは非常に洗練されており、正規のウェブページの完全な複製になっていますが、一般的にそれらには、特殊文字や国コードが加えられた長くて複雑なURLが付いています。

開いたウェブページが安全かどうか確信を持てない場合は、IsItPhishing.AIでURLを調べることができます。