Phishers' Favorites: Microsoftが首位を奪還、ファイルフィッシングの被害が拡張、メールパスワード入手のために銀行を悪用

Adrien Gendre

—5月 07 2020

—1 分で読める

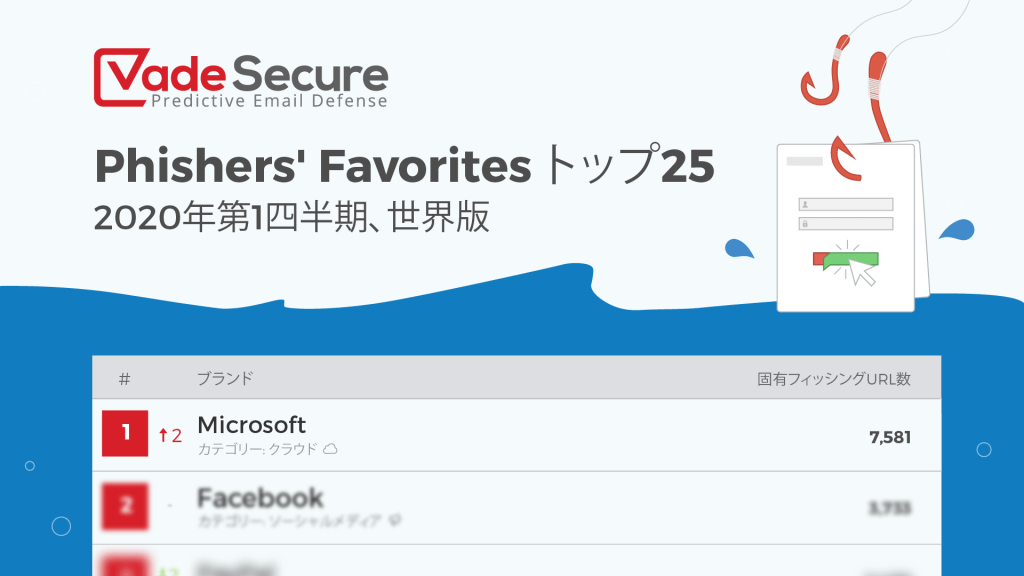

MirosoftはフィッシングURL数で2倍の差をつけ、PayPalから首位を奪還しました。

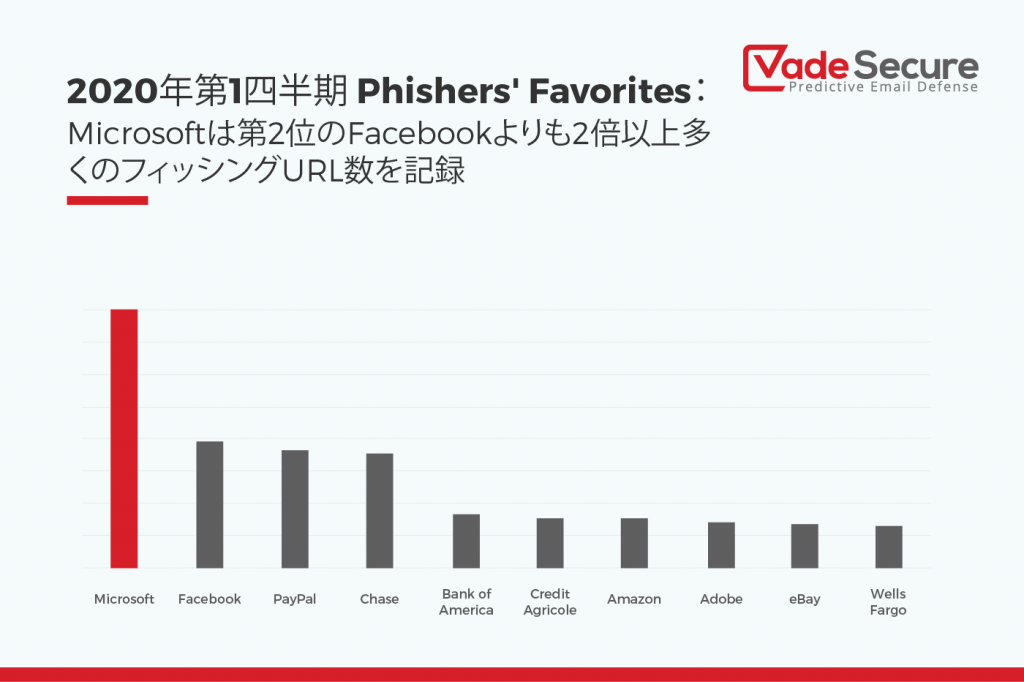

当社が発行するPhishers' Favoritesレポートの最初の5版でなりすまし最多ブランドであったMicrosoftが、過去2四半期で差をつけてリードしていたPayPalから首位を奪還しました。Vadeは、合計で、第1四半期で第2位となったブランドの2倍の量のMicrosoftフィッシングURLを検出しました。

Microsoftが法人のフィッシングの標的の第1位にとどまっていることは驚くべきことではありません。10月に、同社は、Microsoft 365のビジネスユーザーを2億社抱えていることを報告しました。加えて、クラウドメールとプロダクティビティ プラットフォームへの大きな方向転換がCOVID-19(新型コロナウィルス感染症)のパンデミックでさらに加速しています。Microsoft 365の認証情報は、ハッカーが大金の支払いを受けられる多くの可能性をもたらします。例えば、それを使って会社の機密情報にアクセスしたり、スピアフィッシングやランサムウェア攻撃を組織内部からしかけたりすることもできます。

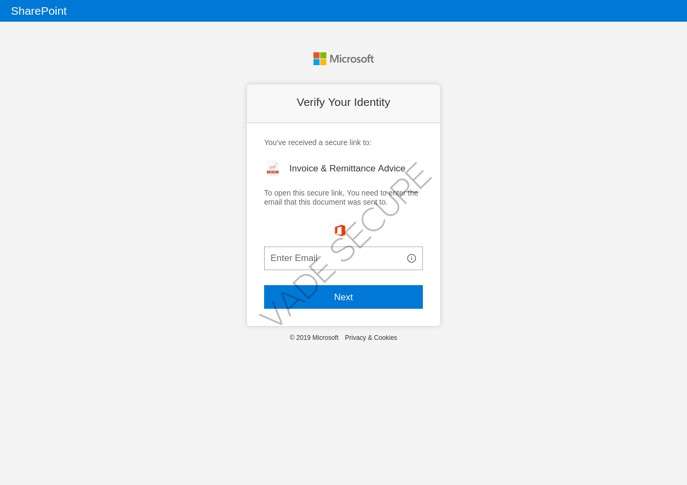

Microsoft 365のフィッシング攻撃に関して言えば、OneDriveやSharePointの共有ファイルフィッシングが引き続き多く見られます。以下の例のフィッシングページは、OneDriveになりすまし、Microsoft 365、Outlook、その他のメールサービスにログインして共有ファイルを閲覧するようにユーザーに求めています。

しかも、この例は「請求書と送金に関するアドバイス」というタイトルが付けられたSharePointファイルへの安全なリンクのように見えます。 ここでもまた、ユーザーはMicrosoft 365にログインしてファイルへアクセスするように求められています。

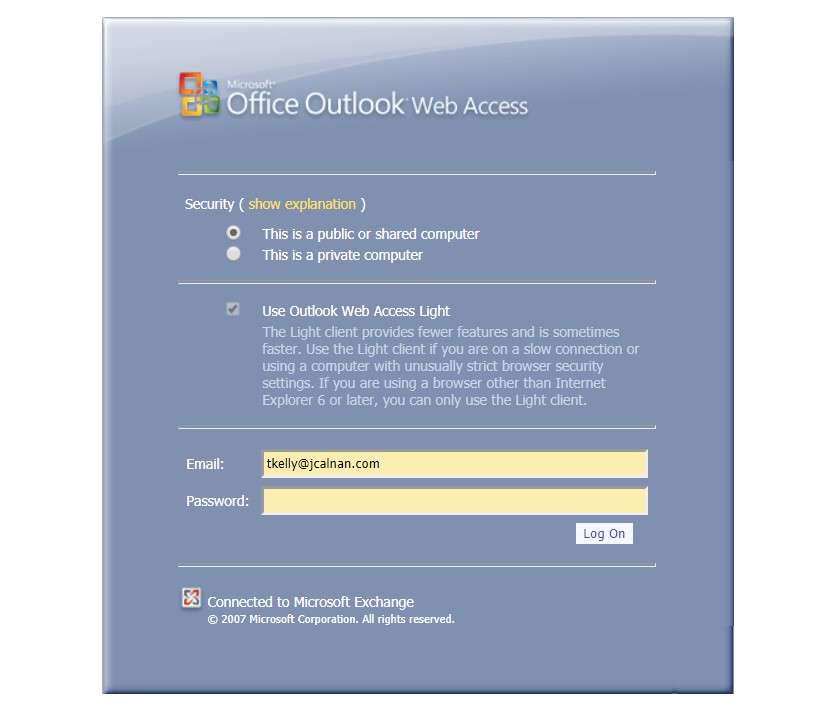

この他に、当社は最近、COVID-19をキーにしたMicrosoft 365のフィッシングキャンペーンを発見しました。そのメールの送信元は保健省(who-publichealth-covid19 (at) getyourguide (dot) com)であるかのように見え、件名は「COVID-19:お住まいの市での新規発症例」となっています。 そのフィッシングURLは、ドイツ、ベラルーシ、スペイン、チェコ共和国にある多数のハッキングされた正規のウェブサイトにホストされているのですが、そのURLをクリックすると、ユーザーは以下のOutlook Web Accessのログインページに到達します。

この特殊な攻撃は、Vade for Microsoft 365のクライアント48社に送信されましたが、その数はクライアント1社につきユーザー1人でした。キャンペーンの存続期間はたったの5時間であったことを考えると、それは非常に動的で小さな波の攻撃でした。COVID-19を狙う標準的なフィッシング攻撃の他にも、最近のブログで説明したように、さまざまな新型コロナウィルス感染症に関するフィッシングやその他の詐欺を発見しました。

ソーシャルメディアのフィッシングは他のアカウントに不正アクセスすることを目的としているため、Facebookが第2位にとどまる

ソーシャルネットワーキングの大手Facebookは、2四半期連続で当社のリストの第2位にランクインしました。月間ユーザー数およそ25億人を抱えるFacebookは、ハッカーに巨大な標的の宝庫を提供します。

歴史的に見て、ソーシャルメディアのフィッシングの主要な目的の1つは、ユーザーの認証情報を収集し、入手したパスワードを使って他のオンラインサービスをハッキングすることでした。結局のところ、2019年のGoogleサーベイで3人中2人が複数のアカウントで同じパスワードを再利用していることが明らかになっています。

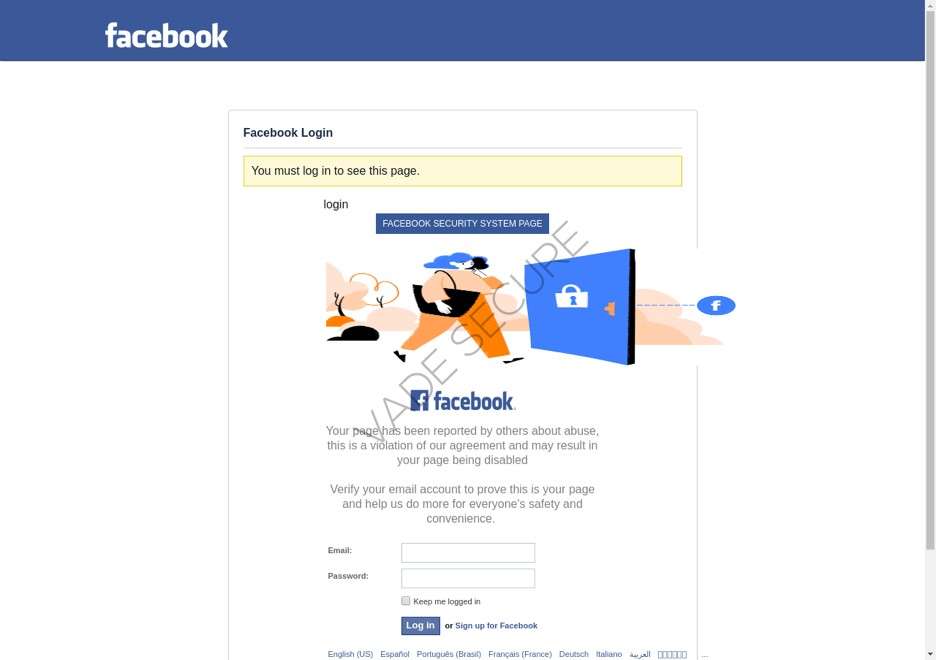

以下の例では、 Facebookのセキュリティシステムページとされるものが、標的となったユーザーのFacebookページで不正使用が報告されたため現在無効になっていることを伝えています。そのユーザーは、アカウントを確認して、それが自分のページであることを証明するように指示されます。このフィッシングページに関して特に興味深いことは、Facebookのロゴと「f」のアイコンが引き伸ばされて歪んでいることです。画像操作は、ハッカーたちの間で次第に普及している手法であり、完全一致する画像しか特定できないメールフィルターをすり抜けるために使われます。

Facebookは、無数のアプリにFacebookから直接ログインできるユニバーサルログインAPIによって、このゲートウェイアプローチをさらに簡単にしています。Facebookの認証情報が一組だけあれば、ハッカーは、そのユーザーがソーシャルサインオンを使って許可したあらゆるサードパーティのアプリにアクセスして不正使用することができます。

フィッシングが方向転換して中小企業を標的にするようになったため、PayPalは2つ順位を落として第3位にランクイン。

2四半期を通して首位を保ったPayPalは、Phishers’ Favoriteのタイトルを手放し、順位を2つ落として第3位にランクインしました。

PayPalは、昔からフィッシング消費者に人気の標的でした。それには2つの理由があります。1つ目は、第4四半期以降3億500万人以上のアクティブアカウントを抱える大規模なユーザー基盤があること、そして2つ目は即座の金銭的な見返りがあることです。PayPalの認証情報を収集したら、単にウォレットの残高を引き出して、次に進みます。

より最近では、PayPalのフィッシングは、法人メールユーザーを標的にし始めており、特に中小企業ユーザーが狙われています。2019年6月に、PayPalは、PayPalのアクティブユーザーと22社の国際的販売業者をつなぐデジタル商取引ソリューション、PayPal Commerce Platformを発表しました。PayPal Commerce Platformは、中小企業向けの支払いソリューションだけではなく、簡略化されたコンプライアンス、不正防止、エンドツーエンドの支払いサービスなども提供しています。この事業の拡大とそれに伴うマスコミ報道によって、PayPalのフィッシング攻撃が即座に急激に増加しました。

トップ10にとどまったすべてのブランドのランキング順位が上昇、eBayが第9位で初のランクイン

トップ10にとどまった7つのすべてのブランドが、第4四半期から順位を上げています。銀行大手Chase(第4位)、Bank of America(第5位)、Credit Agricole(第6位)は、それぞれ順位を7位、1位、19位上昇させました。Amazonは順位を3つあげて第7位、Adobe(第8位)、eBay (第9位)、Wells Fargo (第10位)はすべて第1四半期において2桁で順位を上げました。

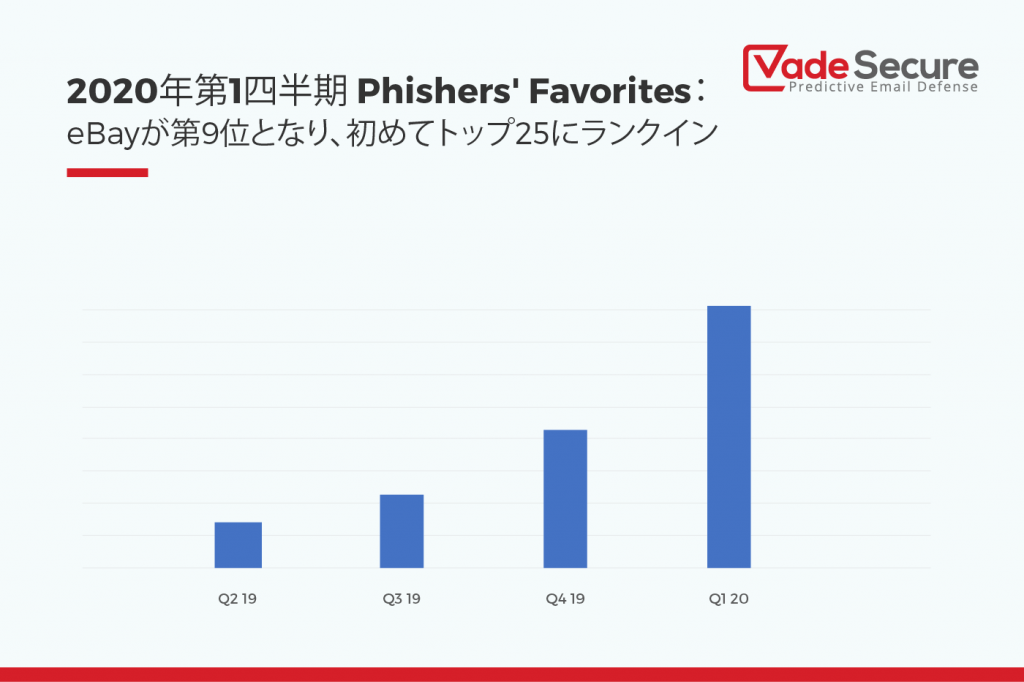

特に、eBayは当社のPhishers' Favoritesレポートに第9位で初めて登場しましたが、eBayのフィッシングは過去4四半期で著しい増加を見せ、このeコマースの大手企業をトップ25に押し上げました。率直に言って、そのビジネスの性質を考慮すれば、もっと早くeBayが浮上しなかったのは衝撃的なことです。

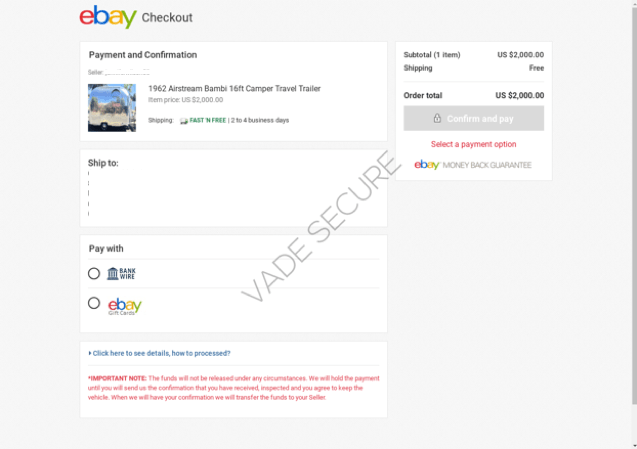

論理的に、eBayのフィッシングに共通する1つの手口は、以下の例のような偽の購入通知です。この例の中でもう一つ興味深いのは、そのフィッシングURLです。URLの最初の方でebay.comを使うことで、ユーザーにそれが正規のeBayドメインだと納得させようとしていることに注目してください。

<code>https://www.ebay.com-itm.pl/1962-Airstream-Bambi-16ft-Camper-Travel-Trailer/133273902820fhash-item1f07be5ee4_g_fR0AAOSwEJZdNjGP/WQAAOSwePtdK4Gwk11/Ha9IlLaBzZzfoyJSv52t/1962</code>

ファイルフィッシングはMicrosoftだけではなく、Adobeや Dropboxにも広がっている

Microsoftは、数四半期にわたってファイル共有フィッシングの主要なターゲットでしたが、私たちは、この攻撃のタイプが他のブランドになりすますために進化していることに気づきました。

Dropboxはその明らかな例です。このファイルホスティングサービスは、第1四半期で順位を4つ上げて第11位にランクインしました。

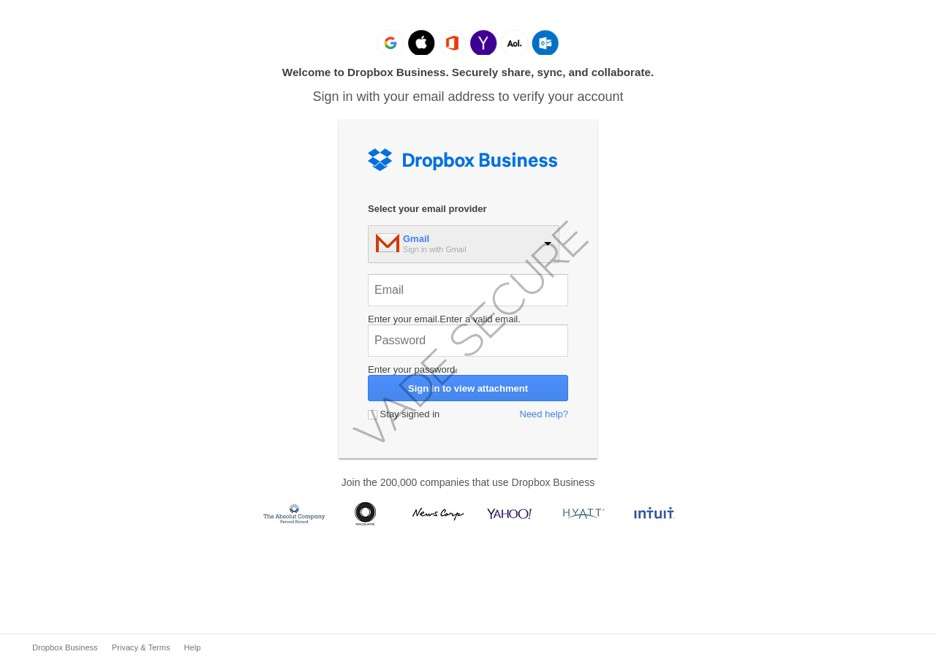

以下のフィッシングページは、Dropboxのさらに高度なサービスであり、30万社以上の法人顧客を獲得しているDropbox Businessになりすましています。このページは、ログインして添付ファイルを閲覧するようにユーザーに指示しています。

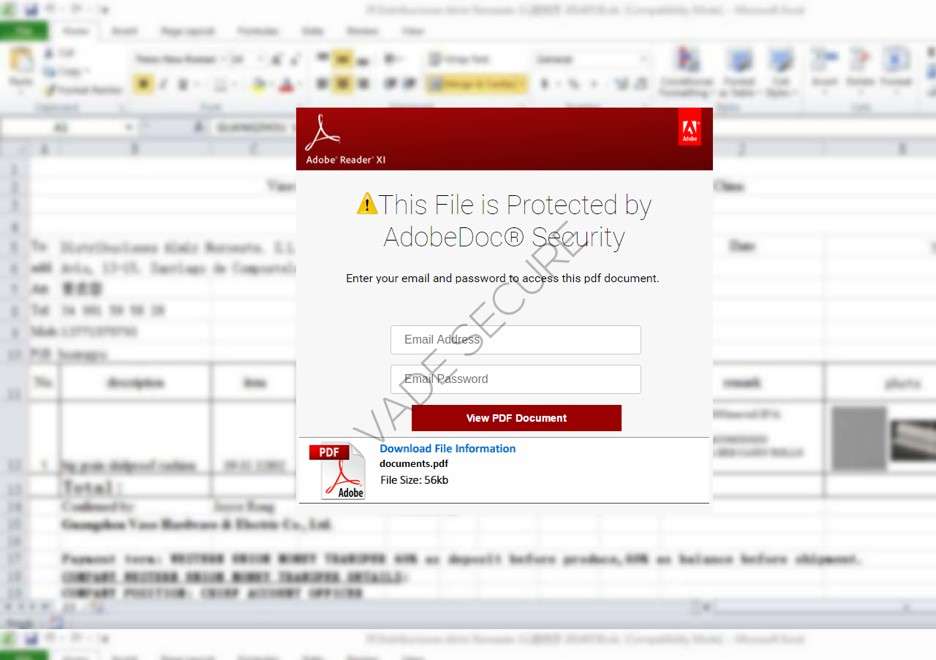

ファイル共有フィッシングの流行の被害を受けているもう一つのブランドは Adobeです。 Adobeは順位を12位上げて第8位にランクインしました。そのユビキタスなPhotoshopやIllustratorなどのアプリで良く知られているAdobeは、PDFや電子署名を管理するためのソリューションが含まれたDocument Cloudも提供しています。ハッカーは、このサービスを悪用して攻撃をしかけます。

最近の例で、受信者はAdobeDoc®セキュリティに保護されているとされるファイルを受信しました。彼らは、自分のメールアドレスとパスワードを入力してPDFにアクセスするように指示されます。

Vadeの脅威研究者たちは、前述の例と非常によく似たフィッシングページを過去に見たことがあったため、このキャンペーンは高度に自動化されたものだと確信しました。ハッカーは、ぼやけたExcelファイルの背景画像の上に特定のブランドのログインフォームを動的に挿入します。このように、多数のブランドにおいて同じ攻撃を効果的に再利することで、より多くの標的に到達することができ、さらに高額な支払を得られる可能性が高まります。

金融サービスのフィッシングが引き続き圧倒しているが、その目的はメールのパスワードに変わりつつある

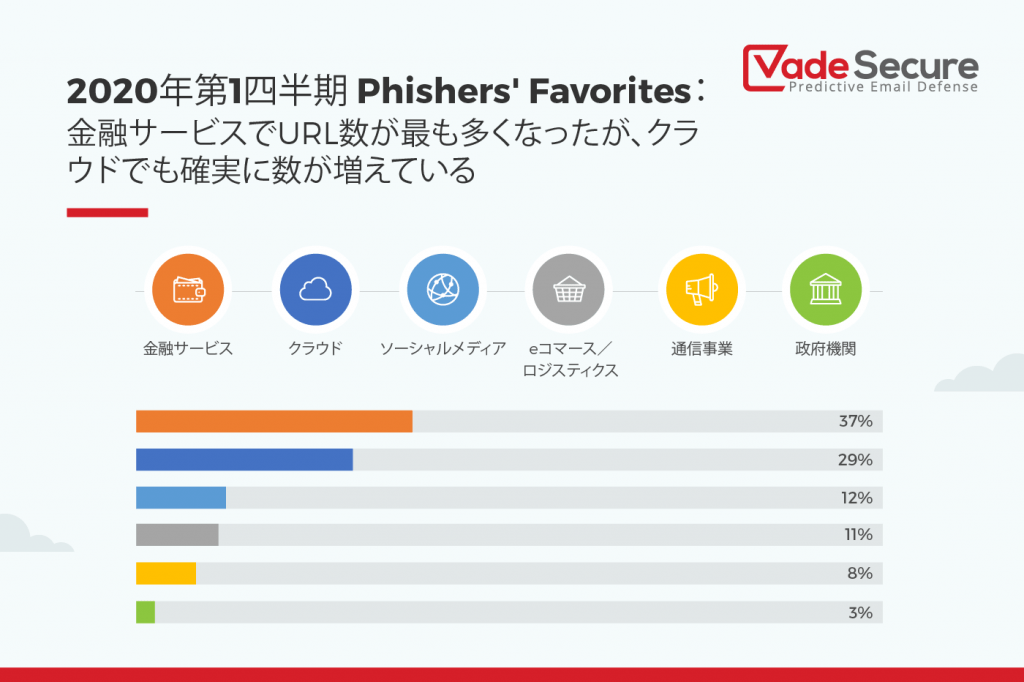

3四半期連続で、金融サービス会社が当社のPhishers' Favoritesレポートでブランド数およびURL数において最多となりました。

金融ブランドの数は、現在2社減って8社となっていますが、6ブランドがランクインしたクラウド業界を押しのけるのに十分な数です。eコマース/ロジスティクスは4社、それに続いてインターネット/通信事業者(3社)、ソーシャルメディア(2社)政府機関(2社)がランクインしています。

フィッシングURL数全体のシェアに関しては、金融サービスが37%を占めて再びリードしています。Cloudが次第に勢いを増しているとはいえ、第4四半期の24.5%から直近の四半期に29.1%に増加しただけにとどまりました。ソーシャルメディアは、URL数の11.6%を占め第3位となり、続いてeコマース/ロジスティクス(11.1%)、インターネット/通信事業者(8.6%)、政府機関(2.8%)の順となりました。

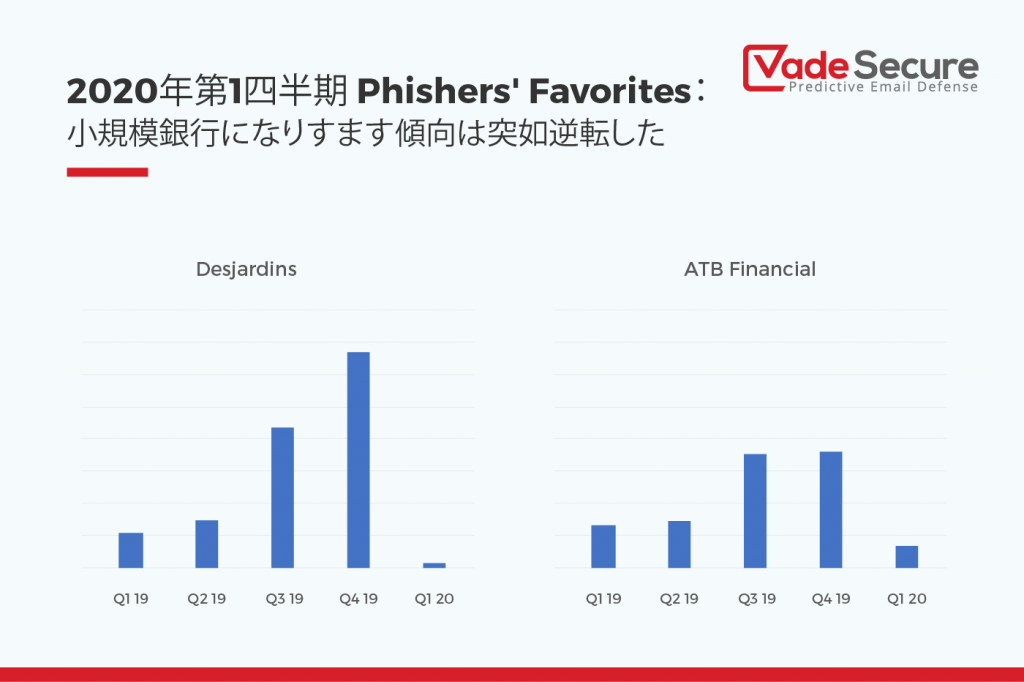

前四半期で、私たちは比較的小規模な地方銀行のなりすましフィッシングが増加していることを報告しました。しかし、この傾向は一時的なものだったようです。以下の図表は、過去5四半期間のDesjardinsおよびATB FinancialのフィッシングURL数を明らかにしたものです。ご覧いただけるように、過去2四半期で大幅に増加した後、フィッシング活動は第1四半期に著しく減少しました。

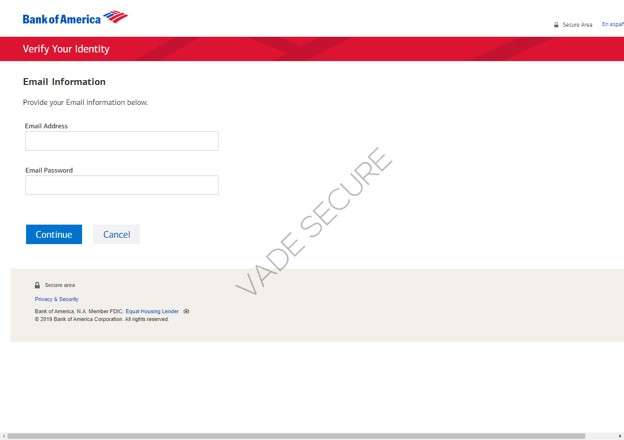

むしろ金融サービスのフィッシングの現在の傾向は、主要銀行になりすまして金融口座にアクセスするのではなく、メールのパスワードを入手することを目的としているように見えます。Vadeは、過去数週間に、Bank of AmericaやWells Fargoになりすますフィッシングページなど、この詐欺の複数のバリエーションを検出しました。以下の2つの例は、どちらともメールアドレスとパスワードを入力するようにユーザーに明確に指示しています。

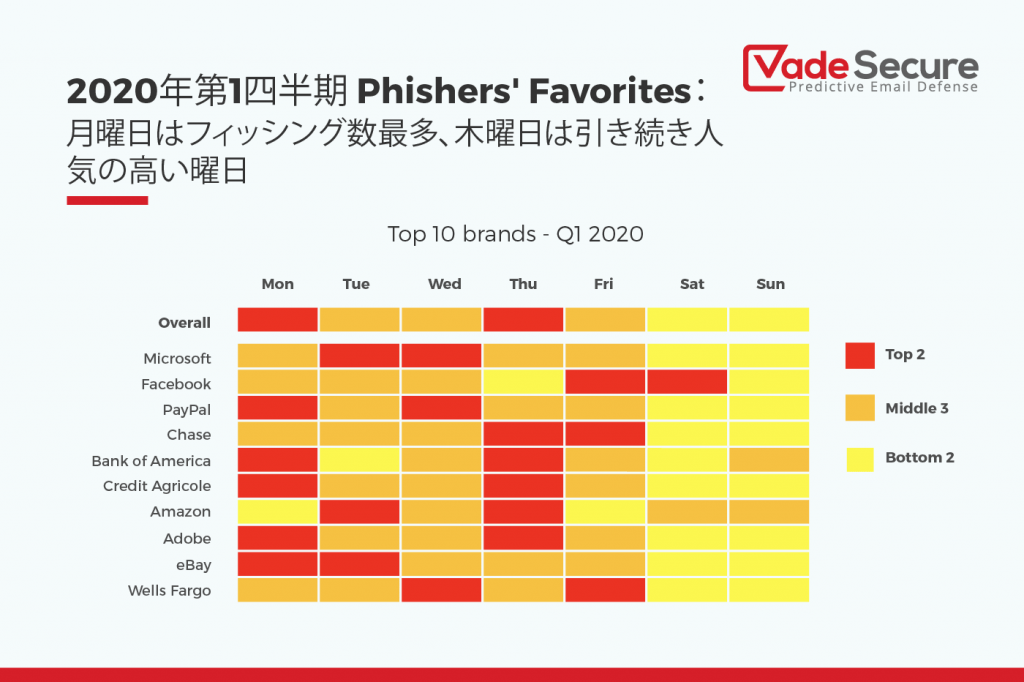

月曜日はフィッシング数最多、木曜日は引き続き人気の高い曜日

曜日ごとに見てみると、月曜日が第4四半期にフィッシング数トップの曜日であった金曜日を追い抜いた一方で、木曜日は2つあるトップの曜日のうちの1つにとどまりました。火曜日、水曜日、金曜日が真ん中の3曜日となり、再び土曜日と日曜日が最もフィッシングメールの少ない曜日となりました。

週末に送信されたフィッシングメールが全体を占める割合が4四半期連続で僅かに増加したのを観察しましたが、その傾向は第1四半期に覆されました。週末に送信される割合は、第4四半期の21.2%から減少し、第1四半期には17.6%となりました。土曜日と日曜日がトップ10にランクインしたブランドのほとんどで最下位の曜日となっているのは、おそらくこのためです。例外はFacebookとAmazonです。Facebookは、土曜日のフィッシングが一週間で2番目に多くなっています。そしてAmazonの場合は、土曜日も日曜日も中間3曜日のうちに入っています。

MSP:Phishers' Favoritesを利用して、貴社のクライアントを教育する

いつもと同じように、Phishers' Favoritesは、脅威を取り巻く状況の進化、特にCOVID-19のパンデミックに関連するものについて、MSPがクライアントを教育するために必要な豊富なデータを提示しています。貴社のクライアントが、遠隔勤務を考慮して、より多くのクラウドベースのアプリを導入するのならば、彼らは否応なしに、これらのサービスになりすましたフィッシングメールをさらに多く受信することになるでしょう。さらに、この時期に在宅勤務することにより、従業員の注意散漫が助長され、さらなる危険が生まれます。これは、高度な脅威対策を導入する機会を促進することになるでしょう。