Phishers' Favorites:Microsoftは5四半期連続1位の座をPayPalに奪われた

Adrien Gendre

—11月 07 2019

—1 分で読める

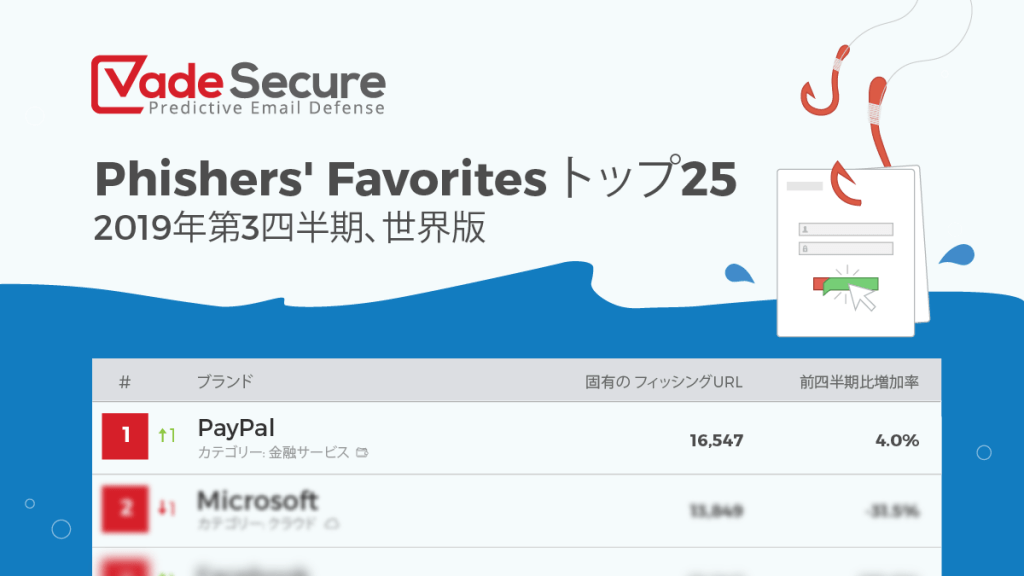

今回、2019年第3四半期のPhishers' Favoritesリストを発表します。今回の第6版のPhishers' Favoritesでは、フィッシング攻撃で最もなりすましの多かったブランド上位25社を、Vade Secureが今四半期内に検知した固有のURL数に基づいてランキングします。

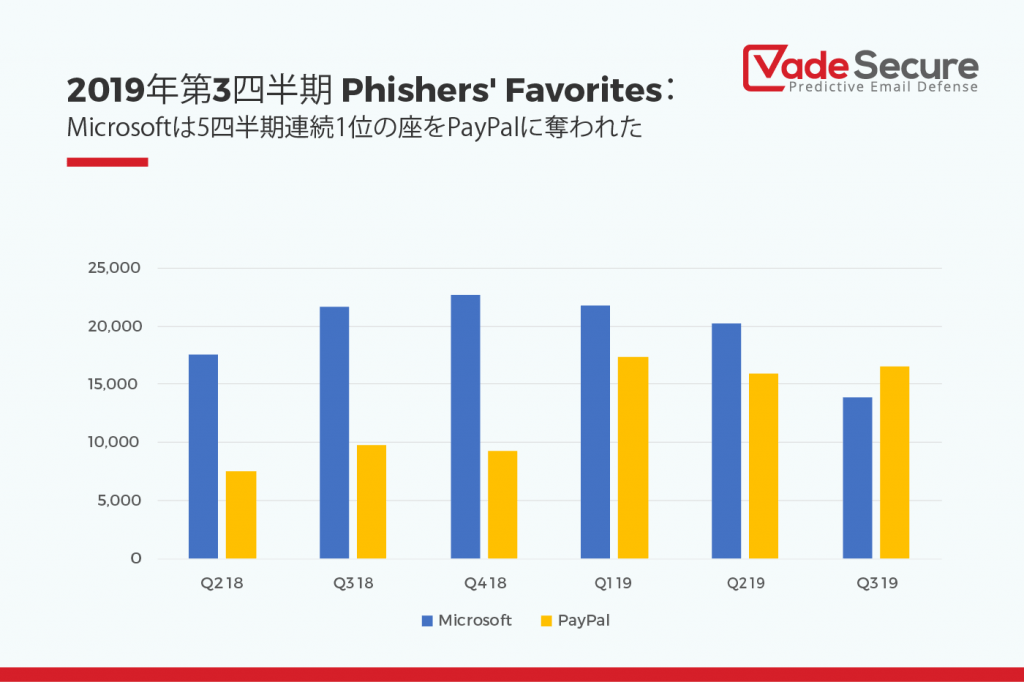

Microsoftは5四半期連続1位の座をPayPalに奪われた

当社がPhishers' Favoritesを発表し始めて以来、初めて、Microsoft以外が第1位になりました。2019年第3四半期の、なりすまし被害最多ブランドはPayPalでした。このオンライン決済のプロバイダーは、ハッキングしたPayPalアカウントから直ちに見返りがあるため、常に人気のあるターゲットですが、2019年のPaypalフィッシングは増加しています。2019年の固有フィッシングURL数は前年比で第1四半期は167.8%、第2四半期は111.9%と大幅に増加しました。2019年第3四半期は、一日平均180近い、16,547の固有PayPalフィッシングURL数で、(四半期比では僅か4%の増加に過ぎないものの) 前年比で69.6%増加しています。

PayPalは世界的に最も広く利用されているオンライン決済サービスで、アクティブユーザーアカウント数は第2四半期に2億8600万に到達しました。それに加えて、フィッシャーはしばしばニュースや時事的な出来事によって生まれる関心から利益を得ようと試みるため、第3四半期に公開された2つの主な取り組みが、その標的としての魅力を高めるのに貢献したようです。第一に、PayPalはFacebookの新しい仮想通貨、Libraにおいて重要な役割を担うことを7月に発表しました (後に取り止めになりましたが)。PayPalはさらに、2015年に買収した国際送金プラットフォーム、Xoomをオーストリア、フランス、ドイツ、イタリア、スペイン、ポルトガルを含む32か国に拡大することも発表しました。

特定の攻撃に関しては、Vadeは最近、主に欧州の700,000人以上の人々を標的とする継続的なPayPalフィッシングキャンペーンを暴きました。メールは「訴訟までの最後のリマインダー」などの件名で法的手段を取ると脅します。 メッセージには、被害者が通常45€の小さな金額を支払うことで、起訴されるのを避けることができると記載されています。米国のメールアドレス、ペイパーコールの電話番号、オンライン決済など、もちろん最も早くて最もコストのかからないオプションとして、複数の支払い方法が提案されています。リンクをクリックすると、ユーザーは一連のURL短縮にリダイレクトされ、ドメイン名が.info、.cx、 または.aeで終わるPayPalフィッシングページに辿り着きます。

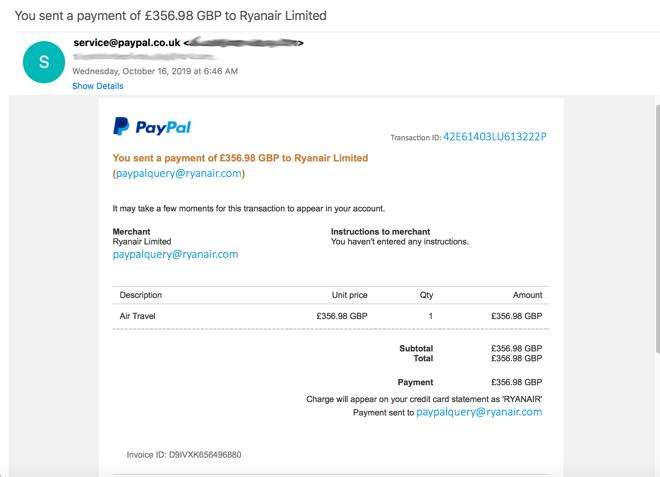

最近のもう一つの例では、PayPalフィッシングメールが、Ryanairへの£356.98の支払いの確認に見えます。「service@paypal.co.uk」の表示名になりすましたメッセージに、有効なPayPal URLと共に、メッセージ本文にpaypalquery@ryanair.comが含まれています。一つのフィッシングリンクは、ハイパーリンクされた「この取引をキャンセルするにはここをクリック」のテキストです。 もちろん、購入していない受信者は、取引をキャンセルしたい気持ちになり、認証情報を与えてしまいます。

MicrosoftはOffice 365フィッシングがより洗練されたことで、第2位に後退

上述の通り、Microsoftは当社のリストで第3四半期の首位を手放し、第2位に後退しました。第3四半期に検出された13,849の固有MicrosoftフィッシングURLは、前四半期と比較して-31.5% の減少で、2018年第1四半期 (11,178) 以来、最小の合計数となっています。

この減少の背後には何があるのかという疑問が生じます。これは、夏の間サイバー犯罪者が企業から消費者にターゲットを移すことのよる、季節性の一時的な急下落でしょうか?最終的に、Microsoftのフィッシングの減少とNetflixのフィッシングの急増が見られました。昨年のクリスマスにも、企業ユーザーが出社しない傾向がありました。

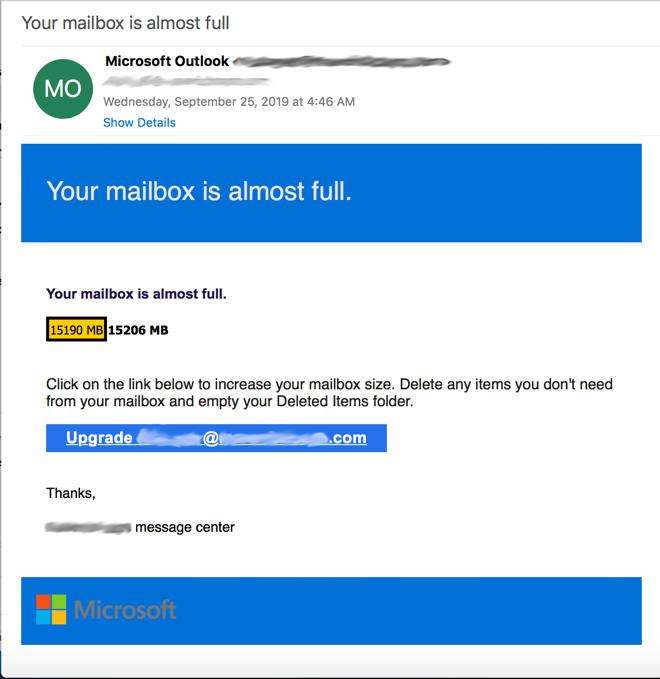

1日150以上の固有URL数で、Office 365フィッシング攻撃は今でも広範囲に渡って頻出しています。さらに、サイバー犯罪者たちはメールの構成にフォーカスを移し、従来の防御レイヤを打ち破るためのさまざまなランダム化手法を活用し始めました。このアプローチでは、各メッセージに固有URLを作成することがあまり必要ではなくなります。フィッシング攻撃者は多くのメールで同じウェブページを繰り返し使用できるため、このモデルは彼らにとってより拡張性のあるものとなっています。

新しいランダム化手法の一つは、フィッシングメールの中に、変造されたブランドロゴを利用することです。その目的は、受信者にとって認識可能な状態のまま、ロゴやその他の画像の完全一致のみを特定できるテンプレート照合や特徴照合アルゴリズムをすり抜けることです。下のMicrosoftのフィッシングメールでは、このような理由から、フィッシング攻撃者はMicrosoftのロゴを青色のバックグラウンドに配置しています。幸運にも、VadeがQR Codeやテキストベース画像などのフィッシングキャンペーンで使用されるその他の画像と共に、変造されたロゴを正確に特定するComputer Vision Engineを発売しました。

このエンジンは、コードの代わりにweb pages の画像やメールを人間が見るのと同じように見るよう訓練されています。さらに、このシナリオに対応するために、ハッカーが行う可能性のあるあらゆる変更を予測するため、当社はロゴをランダムに変更し、それらをランダムなバックグランドに挿入するアルゴリズムも開発しました。

この数ヶ月間に見られたもう一つのトレンドは、OneDrive/SharePointフィッシングの量と種類の増加です。このカテゴリーでは、フィッシングURLが直接含まれた偽の通知から、フィッシングURLが埋め込まれた本物のファイルが添付された本物のOneDrive通知へと進化したことでより洗練度が高まっています。

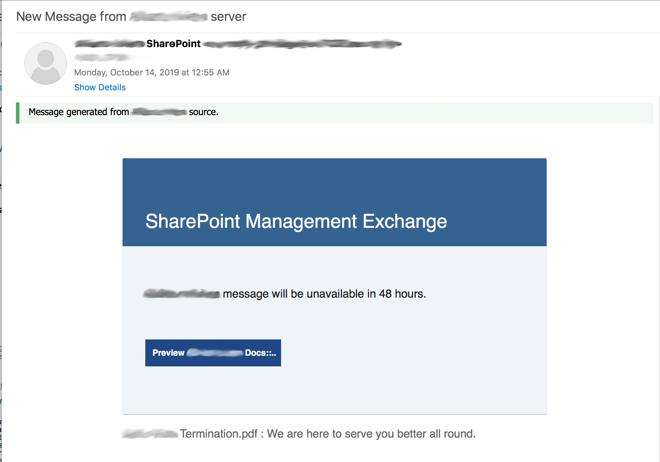

- 偽のドキュメント通知– 下の例は、フィッシングリンクが含まれた偽のSharePoint通知の例です。メールは非常にシンプルですが、(顧客のSharePointサイトに由来するように見せかけた、顧客のビジネスパートナーになりすます) 表示名のなりすましを利用しており、緊急性があるように思わせるところが特徴です(「メッセージは48時間後に無効になります」)。

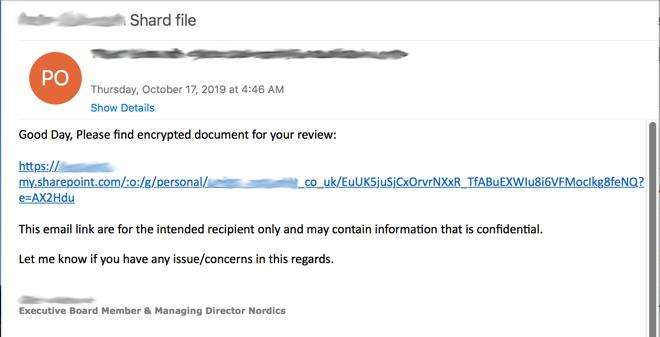

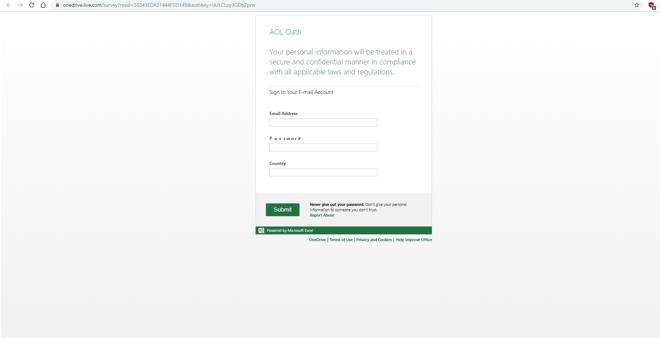

- 不正アクセスしたアカウントからフィッシングURLを直接送信 – この例では、メールが不正アクセスされたOffice 365アカウントから送信されており、受信者に「暗号化されたドキュメント」を送信しているように見えます。 ハイパーリンクはSharePointドキュメント(my.sharepoint.com) にリンクされているように見えますが、その下にある実際のURLは完全にランダムなものです。

- フィッシングURLが含まれた正当なファイルの正当な通知 – 3つ目の変化型は、Office 365プラットフォームを実際に利用して、正当なドキュメントへのリンクが含まれた正当な通知を生成します。多くの例では、ファイル自体は健全であるものの、フィッシングページへのリンクが含まれています。認証情報を入手するためのフォームとして機能する実際のファイル (下の例を参照) へのリンクも見られました。

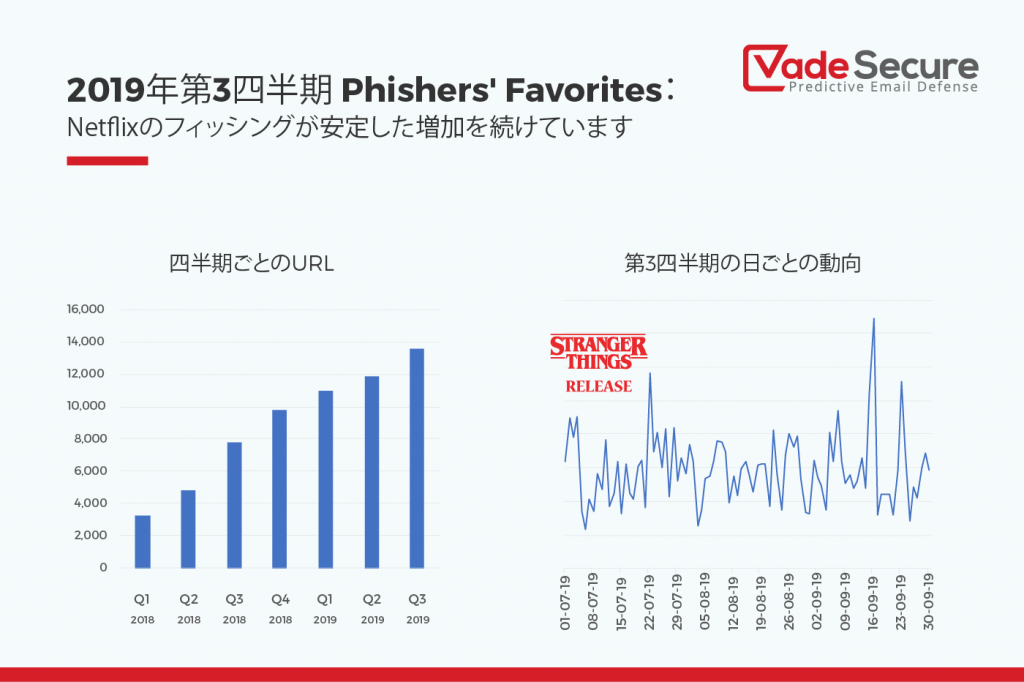

Netflixのフィッシングが安定した増加を継続

第3四半期に、Netflixが順位を1つ上げて第3位になりました。第3四半期に検出された固有NetflixフィッシングURL数は、四半期比で14.1%増加、前年比で73.7%増加の13,562でした。実際、Netflixフィッシングは、この6四半期のそれぞれで四半期比が増加しており、一貫性のモデルとなっています。

もちろん、Netflixの継続的な成長は、対応するフィッシングキャンペーンが増加する一つの要因です。 2019年第3四半期に、Netflixは世界中で1億5800万以上の有料登録者数と、550万以上の無料トライアル顧客数を記録しました。もう一つの要素はブロックバスターの公開です。例えば、7月4日に公開された『ストレンジャー・シングス』シーズン3は、6400万人の視聴者を記録するNetflix最大のショーとなりました。フィッシング攻撃者にとって、興奮に便乗して、油断している人々を餌食にすることは理に適っています。

前四半期と同様、多くの無効になったアカウントや、消費者と企業メールユーザーの両方を標的とする支払い拒否されたNetflixフィッシングメールが継続的に見られました。下の変化型 (スペイン語) では、リンクがフォームに繋がっていませんが、代わりに受信者のコンピュータに感染するマルウェアに直結しています。

トップ10を締めくくる

Facebookは、固有フィッシングURLが20%減少したため、当社の第3四半期レポートで、順位を1つ下げました。当社が前四半期に報告したFacebookフィッシングの大幅な増加は横ばいになり始めました。

AppleのフィッシングURL数の66.8%の増加に対してバンク・オブ・アメリカのフィッシングURL数は1%減少したものの、バンク・オブ・アメリカとAppleは、それぞれ第5位と第6位を維持しました。フィッシングURLが70.2%増加したことで、チェース銀行が第7位に浮上しました。CIBC、Amazon、DHLはすべて1つ順位が下がり、それぞれ第8位、第9位、第10位になりました。

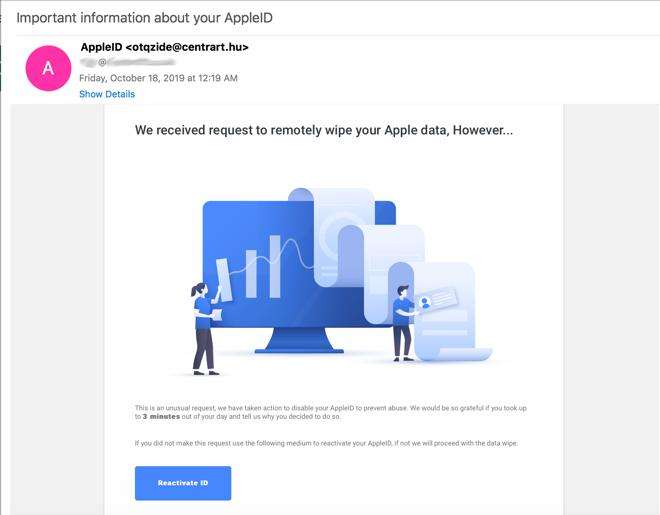

Appleのフィッシングに関する1つの興味深い例は、受信者が自身のAppleデータを遠隔操作ですべて消去するようリクエストしたと主張する最近のメールです。メッセージはこのように続きます「これは通常は見られないリクエストであるため、不正利用を防ぐために、あなたのAppleIDを無効化しました。」 もちろん、そのようなリクエストをしていないユーザーは、騙されて「IDを復活させる」をクリックしてしまいます。

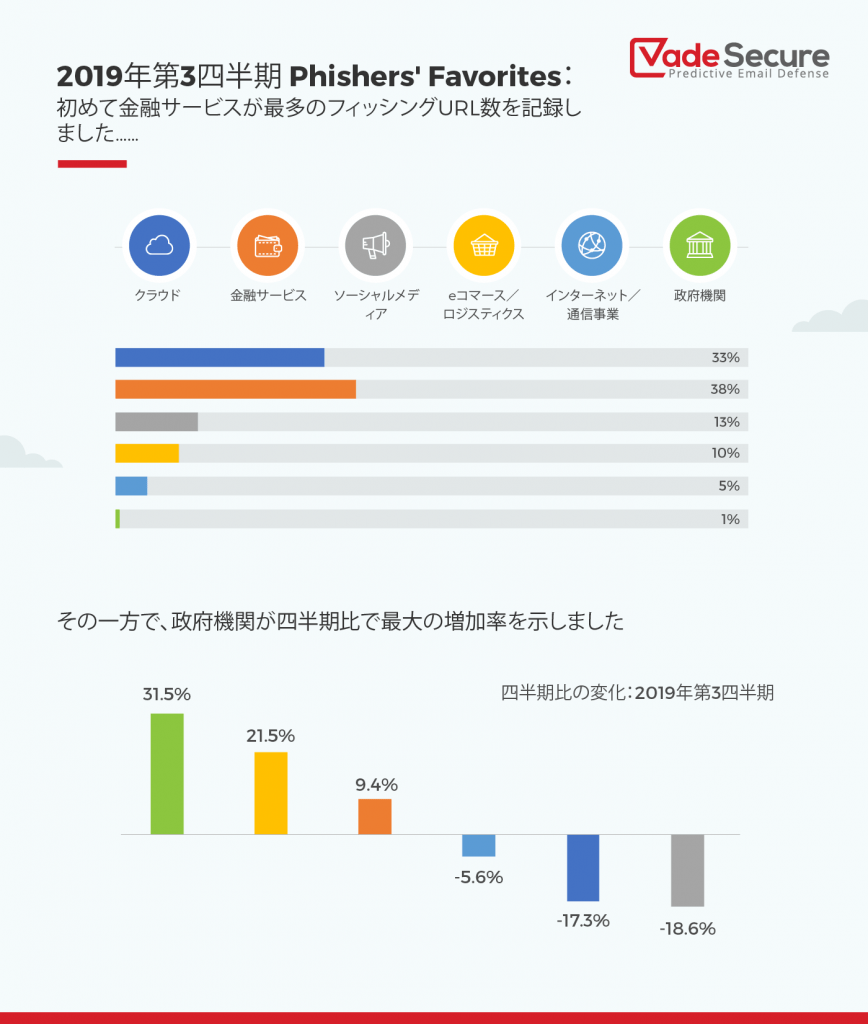

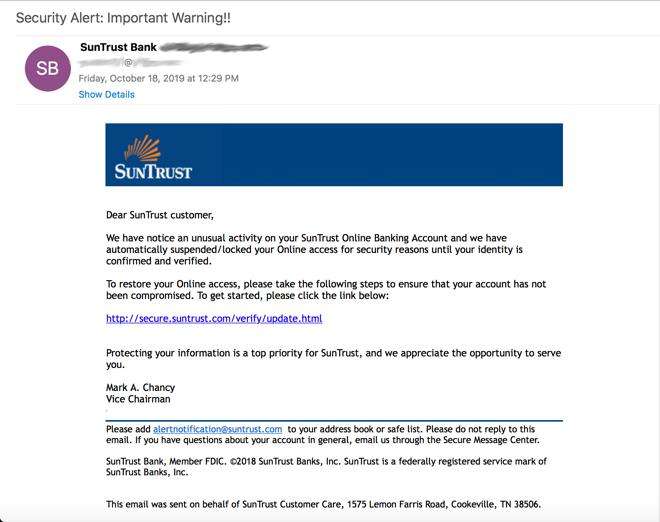

金融サービス部門の10のブランドが、初めて最多のフィッシングURL数で、トップ25を占める

業界の構成に関しては、当社の第3四半期のPhishers' Favoritesレポートで、最大の部門がさらに大きくなりました。第2四半期には8つのブランドがトップ25に入った金融サービスは3社増え (Sun Trust Bank、 Desjardins、BNP Paribas)、第3四半期には、1社 (Stripe) が減って合計10になりました。クラウド会社の数は6社のまま安定しています。インターネット/通信事業 (OVH)、eコマース/ロジスティクス (Alibaba)、およびソーシャルメディア (LinkedIn) でそれぞれ1つのブランドが脱落し、それぞれ合計4、3、1になりました。租税

政府機関が1つだけトップ25に加わりました。

フィッシングURL全体のシェアについては、第3四半期に、クラウドが5四半期連続でトップになりました。チェース銀行 (70.2%)、Sun Trust Bank (750.8%)、 Desjardins (194.7%)、ソシエテ・ジェネラル銀行 (83.9%)、BNP Paribas (358.2%) の大幅な増加によって、金融サービスが初めて上位に入り、全URL数の37.9%を占める結果となりました。金融サービスの後には、クラウド (32.6%)、そーシャルメディア (13.3%)、eコマース/ロジスティクス (9.8%)、およびインターネット/通信事業 (5.1%)、および政府機関 (1.2%) が続きました。

四半期比 (QoQ) に関しては、政府機関が最も変動が大きく、他の業界と比較して遥かに小規模なフィッシングURLを基本とするものの、フィッシングURL数が31.5%増加しました。eコマース/ロジスティクスも同様に、四半期比で21.5%という強力な増加を見せ、その一方で、金融サービスには、9.4%のわずかな増加がありました。インターネット/通信事業、クラウド、ソーシャルメディアのフィッシングURL数は、それぞれ5.6%、17.3%、18.6%低下しました。

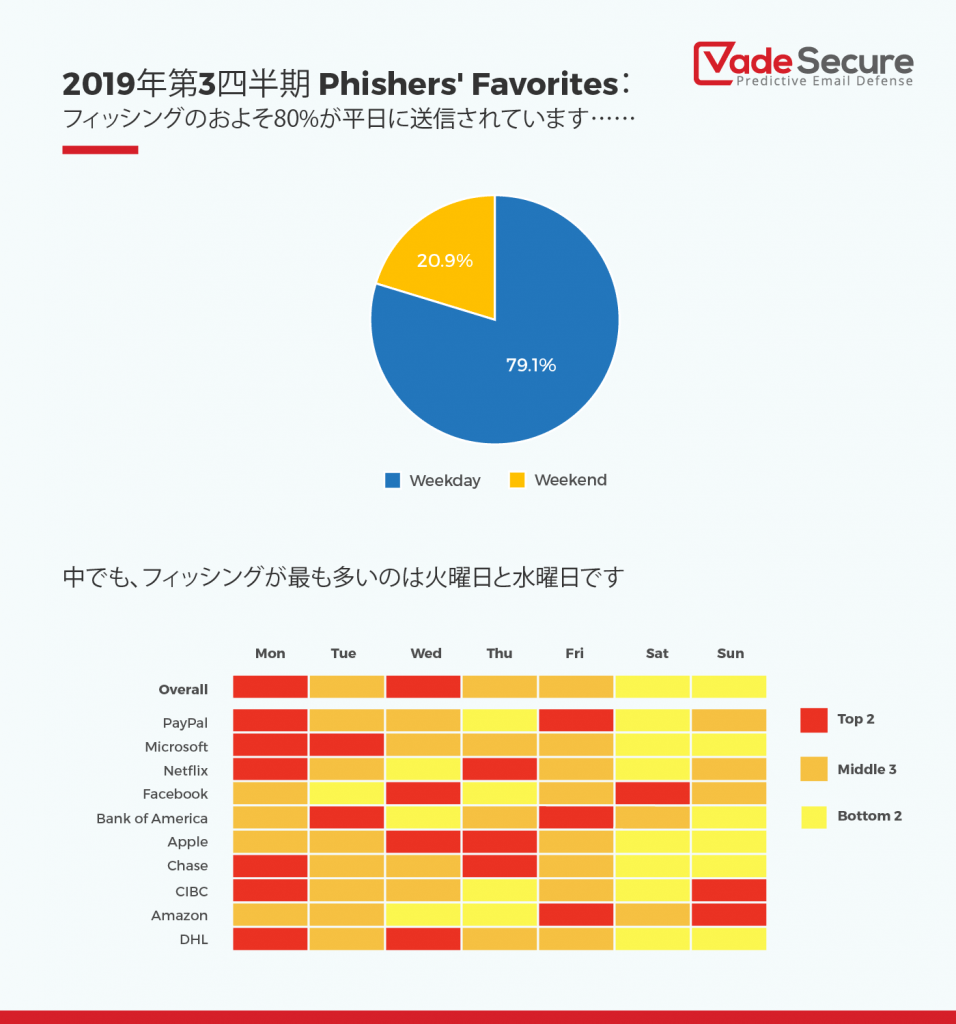

フィッシング攻撃者が月曜日に関心を移す。水曜日は相変わらずフィッシングに人気の曜日

全体では、第3四半期にはフィッシング攻撃の79.1%が平日に送信されており、第2四半期の79.8%から僅かに減少しています。フィッシング攻撃が最も盛んな曜日は、第2四半期の火曜日と水曜日から第3四半期には月曜日と水曜日にわずかに変化しました。攻撃の量が中程度になるのは、火曜日、木曜日、金曜日です。そして、フィッシングが最も少ないのは、予想通り土曜日と日曜日です。

各ブランドを見ると、トップブランド10社のうちの6社で、月曜日が上位2つの曜日の1つとなっています。PayPalフィッシングは月曜日と金曜日に最も多く、一方、Microsoftは月曜日と火曜日が最も頻度が高くなっています (なお水曜日はほぼないに等しい状態でした)。週末に関しては、Facebookのみが、同社の最も稼働率の高い曜日である土曜日にフィッシングがあり、CIBCとAmazonのフィッシングは日曜日に頻出しました。

MSP:Phishers' Favoritesを使って、貴社のクライアントを教育する

MSPと販売パートナーに対して、Phishers' Favoritesは、動的な脅威のランドスケープ、および、それがどのように絶えず進化しているのかについてクライアントを教育するのに役立つ大量のデータを提供します。最終的に、これによって、クライアントの既存のメールセキュリティ管理を見直し、Office 365のためのVade Secureのようなソリューションを配備して、AIに基づいた脅威検知と自動修復機能を使って、Office 365のネイティブな保護を高める機会を促します。