米国のインターネット犯罪被害額は74億5,000万ドルにおよび、中でもメール攻撃は最も甚大な被害を与えています

Adrien Gendre

—5月 24 2019

—1 分で読める

FBIの最新のインターネット犯罪レポート(IC3)は、2018年の米国のインターネット犯罪被害額が27億ドル以上におよび、過去4年間の合計額が驚くべき74億5,000万ドルに達したことを明らかにしました。メール詐欺には、フィッシングやスピアフィッシングの他に、最も流行しているメール攻撃であるギフトカード詐欺などがあり、損失額において首位に立っています。

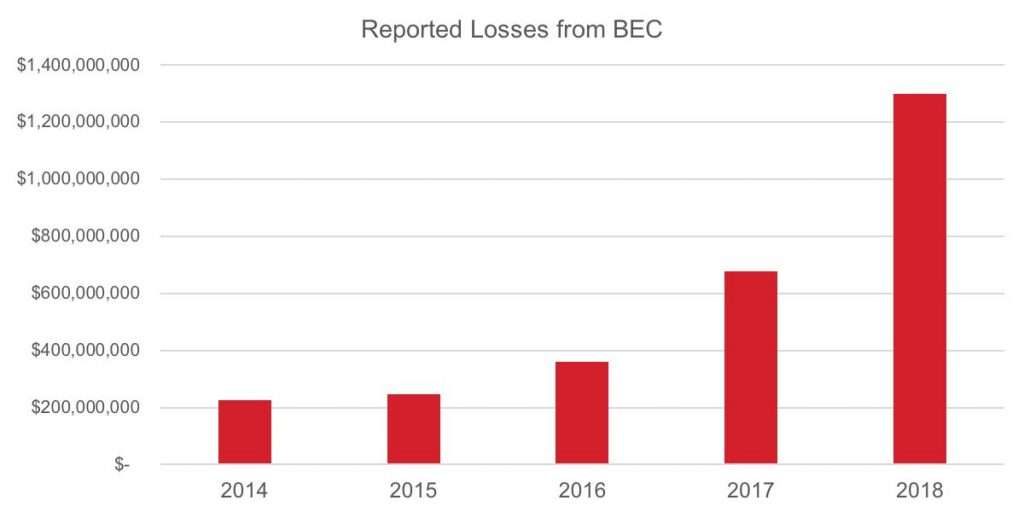

ビジネスメール詐欺攻撃は米国ビジネスに12億ドルの損害を与えた

ビジネスメール詐欺(BEC)攻撃は、2018年の損失総額のおよそ半分を占めました。IC3レポートによると、BEC攻撃が米国ビジネスに及ぼした2018年の損失額は12億ドル以上であり、2017年の損失額の2倍、2016年の損失額の3倍の金額であったことが分かりました。

スピアフィッシングの中で最も損害の大きい形式の一つであるBEC攻撃は2018年に2万人以上の被害者を出しました。この詐欺で、サイバー犯罪者は会社の重役になりすまして、社員に電信送金するように要求します。しかも多くの場合、その金額は数百万ドルもの大金です。報酬が大きいことから、サイバー犯罪者は成功する確率を高めるためにソーシャルエンジニアリング形式の口実を用いることがよくあります。まず、サイバー犯罪者は被害者に電信送金を実行する権限かあることを確認してから送金依頼をします。たいていの場合、彼らは被害者と複数のメールのやり取りをして信頼を得ようとします。

最近の例では、オハイオ州ブランスウィックのセント・アンブローズ・カトリック教会がBEC攻撃で175万ドルを騙し取られました。教会の改築中に、ハッカーはどうにか教会内部のOffice 365のメールアカウントを不正使用することに成功しました。一度内部に侵入すると、彼らは、教会の改築工事を請け負っている建設会社の銀行口座情報を変更しなければならないことを職員に納得させました。教会が建設会社に合計金額175万ドルの2件の請求書の支払をした際、その支払はハッカーの口座に入金されました。教会は、建設会社からの連絡で最近の請求書が支払われていない理由を尋ねられるまで、このセキュリティ侵害に気づきませんでした。

[レポート]IDC Analyst Connection:メールセキュリティ:Office 365への移行時に高いセキュリティレベルを維持する]

ギフトカード詐欺の急増

FBIによると、ギフトカード詐欺に関する苦情が2018年に著しく増加しました。このスピアフィッシング攻撃で、ハッカーはなりすましメールを送信して従業員にさまざまなギフトカードの購入を依頼します。2018年に米国では、なりすましメールだけで7,000万ドルの被害がありました。その形式は多岐にわたり、巧妙さのレベルもさまざまです。

- 一目瞭然のなりすまし:ハッカーは、被害者がメールアドレスの違いに気づかないことを期待して、なりすました送信者の名前でメールアドレスを作成します。そして実際に、被害者はたいていの場合メールアドレスの違いに気づきません。

- クロース・カズンなりすまし:本物と同じように見えるのに、余分な文字が1文字入っているようなごく些細な差異のあるメールアドレスです。

- ドメイン名のなりすまし:DMARCのような認証プロトコルのおかげでクロース・カズンよりも検知するのは容易ですが、これは、なりすましメールのアドレスが正当なメールアドレスの完全な複製のように見えるなりすましの一種です。

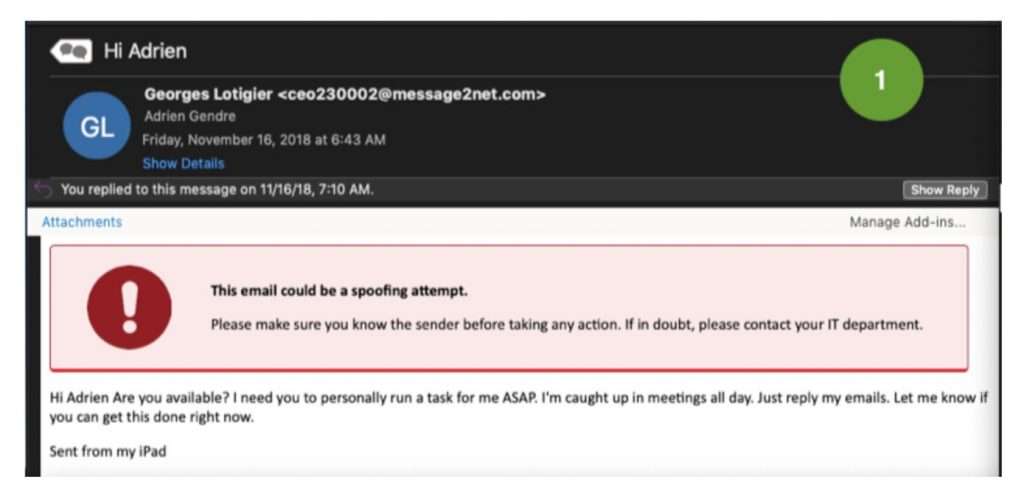

ギフトカードスピアフィッシングメールは、トップ管理職になりすましたものが多くあります。この戦術は、被害者にすぐに行動を起こさせるように圧力をかけ、その要求に適わなかった場合の職業上の影響を恐れさせることができるので効果的です。2018年に、当社の社員の1人がVadeのCEOになりすましたサイバー犯罪者からギフトカードスピアフィッシングメールを受信しました。Office 365のためのVadeに組み込まれている警告バナーがその社員に詐欺を警告しました:

口座振込フィッシングが増加中

2018年に増加したもう一つのBEC攻撃は、給与振込先変更攻撃です。この攻撃により、米国ビジネスは1億ドル以上の損害を受けました。この詐欺では、サイバー犯罪者は社員にフィッシングメールを送信して、会社の人事プラットフォームやその他の社員用ポータルサイトへのログイン認証情報を入手します。ハッカーは一度認証情報を入手したら、その社員の口座振込情報を変更して、給与が自分の口座へ振り込まれるようにします。

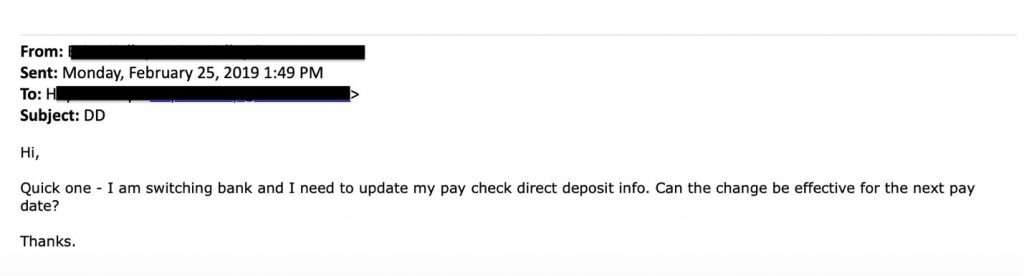

2019年にVadeは、さらに標的型になった給与振込流用フィッシング攻撃である口座振込スピアフィッシング攻撃の増加を報告しました。この攻撃では、サイバー犯罪者は人事部の社員を標的にして、口座振込情報の変更を個人的に依頼します。このスピアフィッシングの亜種は比較的容易に実行できます。というのは、フィッシングを実行するには、ハッカーは高度なランディングページを作成しなければならないのに対して、この攻撃に必要なのはメールだけだからです。

[インフォグラフィック]: 標的が大きいほど狙いやすい]

フィッシングが支配的な威力を振るい続ける

フィッシングのみで、2018年に米国の被害額は4,800万ドル以上となっており、被害者に740万ドル以上の損害を与えたマルウェアを大きく上回りました。これは、昨年一年間の経過と一致しています。つまり、複雑なマルウェアコードを作成するのに比べて、フィッシングメールとランディングページの作成は比較的簡単であるため、この攻撃は止まる気配のない恐るべき脅威となっています。2018年第4四半期に、Vadeだけで80,707件の単独フィッシングURLを検出しましたが、Microsoftはフィッシング攻撃で最もなりすまし被害の多いブランドとなっていました。

さらに恐るべきことは、フィッシングが他のフィッシングと組み合わされているケースで、多層型攻撃の名でも知られています。これはMicrosoft Office 365のアカウント漏洩によく使われる戦術です。多層型攻撃では、ハッカーはまずフィッシングウェブページでアカウント認証情報を収集することから始めます。Office 365へのアクセス権を入手すると、ハッカーは社内でスピアフィッシング攻撃を仕掛けることができるようになり、社員になりすまして、さらに多くのアカウント認証情報を他の社員から盗み取ったり、セント・アンブローズ教会のケースのように、特定の金融取引を遂行するように納得させたりします。

[リソース]フィッシングメールの見分け方を学ぶ

貴社を守る

高度化し続け、成功率も上昇中のメール攻撃は、膨大な量の被害報告と相まって、社員の意識向上トレーニングだけではなく、メールセキュリティにも企業が投資する必要性があることを説いています。フィッシングは非常に検知が困難です。メール内のURLが既知のフィッシングウェブページでない限り、メールはほとんどのレピュテーションベースのメールフィルターをすり抜けてしまいます。スピアフィッシングには、フィルターがスキャンできるURLやその他のコードがメール本文に含まれてないため、さらに検知が困難です。

未知の脅威を検知するために人工知能を活用している最新のソリューションは、URLだけではなく、対象となるメール全体の行動分析を行って、URLリダイレクトのような、悪意のあるパターン、メールアドレスの異常、難読化の有無を調査します。レピュテーションベースのメールフィルターに比べて、AIを基本とするセキュリティソリューションは捕獲率が高いだけではなく、自らの誤りから学習する能力も備えています。

Office 365のためのVade が、フィッシング、スピアフィッシング、マルウェアから企業を保護する方法について知る。