BEC攻撃を防ぐ:ビジネスを守る方法

Adrien Gendre

—8月 31 2023

—1 分で読める

ビジネスを標的にしたサイバー脅威に関して言えば、ビジネスメール詐欺(BEC)ほど損害が大きく、脅威となるものはほとんどありません。 被害者から報告されたBEC攻撃による損失額は2022年に合計で27億ドルという注目に値する金額に上りました。そして、この合計損失額は、世界中から連邦捜査局(FBI)に報告された詐欺のみの総額です。Verizonの2023年Verizonデータ漏洩/侵害調査報告書によると、BEC詐欺は過去1年間だけでほぼ2倍に増加しました。

BECの脅威は検出が難しく、攻撃対象領域の最大の弱点であるヒューマンエラーを狙っているため、あらゆる規模の企業に絶えざる頭痛の種をもたらします。

この記事では、BEC攻撃の脅威を分析し、企業がこの脅威からどのように身を守れるかを検討します。

BEC攻撃とは?

BECはスピアフィッシングとも呼ばれ、被害者が知っている個人になりすますメールベースの脅威です。BEC攻撃は、被害者をだまして不正な処理(多くの場合、ハッカーに金銭的な報酬をもたらす処理)を行わせようと試みます。

フィッシング詐欺とは異なり、BEC攻撃には悪意のあるリンク、ファイル、添付ファイルは組み込まれていません。その代わりに、この脅威は、ハッカーによる被害者に関する調査と、この記事で取り上げる一連のソーシャルエンジニアリング手法から作り出されます。

【関連記事】BEC詐欺:犠牲者にならない方法

BEC攻撃にはいくつかの種類があり、それぞれ組織内の特定の役割を狙います。それらには以下のようなものがあります。

- CEO詐欺:脅威アクターはCEOや上級幹部になりすまして従業員を標的にします。CEO詐欺は、まず何らかの要求が行われ、多くの場合秘密保持を求め、従業員に多額の資金を不正口座に送金させたり、金銭的な動機でその他の処理を実行させたりします。

- 確定申告詐欺(別名W2詐欺):攻撃者は従業員になりすまして、人事部の担当者に機密情報が記載された納税申告書を要求します。

- 給与詐欺:ハッカーは従業員になりすまして、その従業員の銀行情報の変更を人事や経理の担当者に通知します。新しい口座に口座振込するよう要求してきますが、その口座は不正なものです。

- 弁護士詐欺:サイバー犯罪者は弁護士や法律事務所の代表者になりすまします。彼らは被害者をだまして、不正な請求書を支払わせたり、不正な口座に資金を送金させたりします。

- ギフトカード詐欺:脅威アクターは同僚や上司になりすまし、他の従業員に自分に代わってギフトカードを購入するよう要求します。サイバー犯罪者は、カード自体ではなく、ギフトカードの裏面の写真を要求することがよくあります。

- ビジネスメール詐欺:攻撃者はベンダーのアカウントを侵害し、それを使って顧客を標的にし、多くの場合請求書の支払いを要求します。

これら種類のBEC攻撃は最も一般的なものですが、他の形式のBECも出現しています。たとえば、IC3は、ハッカーが金融機関のメンバーになりすまし、被害者の仮想通貨アカウントを標的にしていると報告しました。

BEC攻撃ではどのような手法が用いられますか?

BEC攻撃では悪意のあるリンクや添付ファイルを使わないため、被害者を侵害するためのいくつかのテクニックに依存しています。それらには以下のようなものがあります。

- メールスプーフィング:なりすましはBECスキームの重要な要素です。既知の個人になりすますために、ハッカーは表示名、クロースカズン、ドメインスプーフィングなどのメールスプーフィングのテクニックを使います。Domain-based Message Authentication, Reporting and Conformance(DMARC)のような認証プロトコルのおかげで、ドメイン名のスプーフィングが攻撃で使用されることは少なくなりました。

- プリテキスティング:ソーシャルエンジニアリングの一種であるプリテキスティングは、BECスキームでよく使われます。ハッカーは、ターゲットに関する広範な調査を利用して、被害者が正当だと考えるかもしれない不正処理を実行させるために、説得力のある事例を提示します。

BEC攻撃の防止:ビジネスを守る方法

以下は、BECの脅威から守るために取り組めるいくつかの対策です。

1. メール脅威の検出と修復。

メールセキュリティソリューションは、BEC攻撃に対する防御の最前線です。これらのソリューションは、脅威をキャッチしてフィルタリングし、修復を自動化して支援し、タイムリーで正確なインシデント対応を可能にします。

適切な保護を実現するために、プリテキスティング、フラグワード、緊急性を伝える言葉など、テキストベースの脅威を検出できる自然言語処理(NLP)アルゴリズムを活用したソリューションを探しましょう。NLPモデルが効力を発揮するには、大規模な最新のデータセットが必要であることに注意してください。そのため、メールセキュリティプロバイダーに、彼らが保護しているメールボックス数について問い合わせる必要があります。

また、脅威を100%検出できるサイバーセキュリティソリューションは存在しないため、潜在的な脅威を簡単に調査し、セキュリティインシデントに迅速かつ正確に対応できるソリューションを探すことも必要です。

Vade for M365はBEC攻撃から保護します。このソリューションは、保護している14億個以上のメールボックスから学習するNLPアルゴリズムを活用しています。また、配信後の修復も自動化され、管理者は数回クリックするだけでテナント全体の脅威を修復できます。

2. ユーザの認識トレーニング

セキュリティ認識トレーニングは、BECの脅威に対する追加のセキュリティ層を提供します。これらのプログラムは、従業員が遭遇する可能性のあるBECの脅威の種類について教育します。脅威は特定のユーザーをターゲットにしているため、各ユーザの職業的な背景を考慮してトレーニングをパーソナライズしているユーザーの認識トレーニングを探しましょう。また、ユーザーが実際の脅威に遭遇したときなど、必要なときに教育を自動的に実施するソリューションを重視しましょう。

3. ユーザーからの報告

ユーザーが疑わしい脅威を報告できる機能は、組織に大きな価値をもたらします。それにより、ユーザーの認識トレーニングが強化されると同時に、インシデント対応を改善するための追加の脅威インテリジェンスソースも作成されます。ただし、ソリューションが効果的に機能するには、ユーザーが報告し、管理者が脅威を修復できるように効率よくレポートを作成しなければなりません。

【関連記事】ユーザが疑わしいメールを報告しなければならない理由と、報告した場合の対処方法

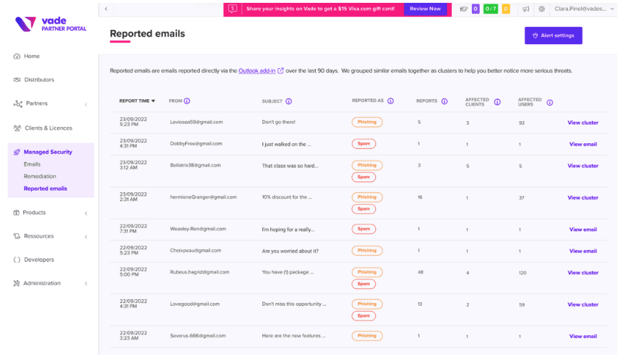

Vade for M365は、ユーザーレポートを1つの画面にまとめて整理するため、MSPはテナント全体で報告された脅威を修復します。

Vadeパートナーポータル内のReported emailsダッシュボード

-

4. 脅威の報告

BECの脅威の種類と量は組織によって異なる場合があります。そのため、組織や顧客を狙うBECの脅威についての洞察を提供するレポート機能が必要です。

Vade for M365は、フィルタリングされたBECの脅威を詳細に説明し、種類別に分類するオンデマンドレポートを提供するため、自社や顧客に固有の脅威状況を理解できるようになります。たとえば、給与詐欺と比較して、自社を標的としたCEO詐欺の件数を確認できます。

VadeはBEC攻撃からどのように保護するのか

Vade for M365は、BEC攻撃やフィッシング、マルウェア/ランサムウェアの脅威に対する保護を提供する、AIとヒューマンパワーによるメールセキュリティソリューションです。

Microsoft 365と統合されたこのソリューションは、高度な検出、インシデント対応、Threat Intel and InvestigationなどのロータッチソリューションをMSPと中小企業に提供します。また、ユーザがフィッシングの脅威に遭遇するたびに、管理されパーソナライズされたユーザの認識トレーニングが自動的に提供されます。